|

Главная |

Задания для самостоятельной работы

|

из

5.00

|

Практическая работа № 1

Дисциплина: «Информационная безопасность»

Тема: «Шифрование данных»

Студент:____________

Группа:_____________

Преподаватель______

Оглавление

Шифр Гая Юлия Цезаря. 3

Шифрование методом многоалфавитной замены.. 4

Шифр перестановки. 5

ШИФР ВИЖЕНЕРА.. 6

Биграммы.. 9

Шифр Хилла. 12

«Усеченный» RSA.. 15

Шифр Гая Юлия Цезаря

В криптографии древних времен использовались два вида шифров: замена и перестановка. Наиболее древним и распространённым примером шифра замены является шифр Цезаря. Гай Юлий Цезарь использовал в своей переписке шифр собственного изобретения. Суть шифра Цезаря состоит в том, что буквы алфавита заменяются буквами того же алфавита, но со сдвигом в право на 3 позиции. Пример ключа применительно к русскому языку будет выглядеть так: Открытый текст: А Б В Г Д Е Ё Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ы Ъ Ь Э Ю Я Зашифрованный: Г Д Е Ё Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ы Ъ Ь Э Ю Я А Б В При зашифровывании буква А заменялась буквой Г, Б заменялась на Д, В – Е и так далее. Так, например, «РИМ» превращалось в слово «УЛП». Получатель сообщения «УЛП» искал эти буквы в нижней строке и по буквам над ними восстанавливал исходное слово «РИМ». Ключом в шифре Цезаря является величина сдвига 2-ой нижней строки алфавита, в нашем случае это число 3. Преемник Юлия Цезаря – Цезарь Август использовал тот же шифр, но с ключом – сдвиг 1. Слово «РИМ» в этом случае зашифровывается, как «СЙН».

Задание для самостоятельной работе

1. Зашифруйте шифром Цезаря слово «КРИПТОГРАФИЯ» использую ключ + 5.

2. Зашифруйте шифром Цезаря слово «ШИФРЮЛИЯЦЕЗАРЯ» использую ключ + 5.

3. Зашифруйте шифром Цезаря слово «ПОЧТАЛЬОН» использую ключ + 2.

4. Зашифруйте шифром Цезаря слово «АЭРОПОРТ» использую ключ + 1.

5. Зашифруйте шифром Цезаря слово «ДОНЕСЕНИЕ» использую ключ + 6.

6. Зашифруйте шифром Цезаря слово «АПЕЛЛЯЦИЯ» использую ключ + 6.

7. Зашифруйте шифром Цезаря слово «ДАЛЬНОЗОРКИЙ» использую ключ + 2.

8. Зашифруйте шифром Цезаря слово «ВЫХАЖИВАТЬ» использую ключ + 2.

9. Зашифруйте шифром Цезаря слово «КАРУСЕЛЬ» использую ключ + 4.

0. Зашифруйте шифром Цезаря слово «ВОЗРАСТАТЬ» использую ключ + 4.

Шифрование методом многоалфавитной замены

1. Формируем алфавитную матрицу 33*33 со сдвигом в каждой следующей на +1 (Таблица 1).

2. Берем первую буквы «Р», ищем ее в 1-ой строке, ей соответствует «Р»

3. Затем берем 2-ую букву «А», ищем ее в 1-ой строке и спускаемся на одну строчку вниз и получаем букву «Б».

4. Букве «З» соответствует букве «Й».

| а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | |

| б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | |

| в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | |

| г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | |

| д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | |

| е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | |

| ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | |

| ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | |

| з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | |

| и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | |

| й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | |

| к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | |

| л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | |

| м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | |

| н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | |

| о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | |

| п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | |

| р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | |

| с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | |

| т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | |

| у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | |

| ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | |

| х | ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | |

| ц | ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | |

| ч | ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | |

| ш | щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | |

| щ | ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | |

| ъ | ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | |

| ы | ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | |

| ь | э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | |

| э | ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | |

| ю | я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | |

| я | а | б | в | г | д | е | ё | ж | з | и | й | к | л | м | н | о | п | р | с | т | у | ф | х | ц | ч | ш | щ | ъ | ы | ь | э | ю |

Таблица 1

Исходный текст: разгосударствление

Кодированный текст: рбйётцщкзщыэнштьшх

Расшифрованный текст: рбйётцщкзщыэнштьшх →разгосударствление

Шифр перестановки

При шифровании перестановкой символы шифруемого текста переставляются по определенному правилу в пределах блока этого текста. Шифры перестановки являются самыми простыми и, вероятно, самыми древними шифрами. Выберем целое положительное число, к примеру, 5; расположим числа от 1 до 5 в верхней строке по порядку, а в нижней строке расположим эти числа в произвольном порядке, так как представлено в таблице 2.

Таблица 2

Эта конструкция носит название подстановки, а число 5 называется её степенью. Зашифруем фразу «НАУЧНОЕ ОБЩЕСТВО СТУДЕНТОВ». В этой фразе 24 буквы, необходимо дополнить фразу до ближайшего кратного 5 числа. В нашем случае добавляем одну произвольную букву (например, Ы) и получаем число 25. Теперь разбиваем фразу на пятизначные группы: НАУЧН ОЕОБЩ ЕСТВО СТУДЕ НТОВЫ Далее буквы каждой группы перестанавливаем в соответствии с нашей таблицей, по следующему правилу: первая буква встаёт на второе место, вторая – на пятое, третья – на первое, четвёртая – на четвёртое, пятая – на третье.

| н | а | у | ч | н |

| у | н | н | ч | а |

Аналогичным образом поступаем со следующими блоками.

Полученный текст выписывается без пропусков: УННЧАООЩБЕТЕОВСУСЕДТОНЬВТ При расшифровывании текст также разбивается на пятизначные группы и буквы каждой группы перестанавливаются в обратном порядке: первая буква на третье место, вторая – на первое, третья – на пятое, четвёртая – на четвёртое, пятая – на второе. Ключом шифра является число 5 и порядок расположения чисел в нижнем ряду таблицы.

1. Зашифруйте фразу «ПРИКАЗНАСТУПАТЬНЕМЕДЛЕННО».

2. Зашифруйте шифром фразу «СРОЧНОПРИЕЗЖАЙНАСТАНЦИЮ».

3. Зашифруйте шифром фразу «ПОЧТАЛЬОНПЕЧКИН».

4. Зашифруйте шифром фразу «АЭРОПОРТВНУКОВО» .

5. Зашифруйте шифром фразу «ДОНЕСЕНИЕНАЗАКЛЮЧЕННОГО».

6. Зашифруйте шифром фразу «ВАПЕЛЛЯЦИИНАМОТКАЗАНОЖДУ».

7. Зашифруйте шифром фразу«ЖДУТЕБЯДОМАКУПИХЛЕБА».

8. Зашифруйте шифром фразу «ЗАНАЧКАПУСТАЯЯКУПИЛАШУБКУ».

9. Зашифруйте шифром фразу «КОДШИФРОВАНИЯ».

0. Зашифруйте шифром фразу «СЕКРЕТНЫЙКЛЮЧ».

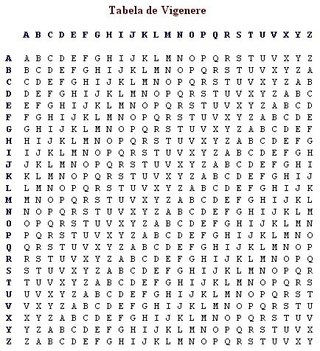

ШИФР ВИЖЕНЕРА

Шифр Виженера это метод шифрования буквенного текста с использованием ключевого слова.

Этот метод является простой формой многоалфавитной замены. Шифр Виженера изобретался многократно. Впервые этот метод описал Джованни-Баттиста Беллазо (Giovan Battista Bellaso) в книге La cifra del. Sig. Giovan Battista Bellasо в 1553 году , однако в 19 веке получил имя Блеза Виженера , швейцарского дипломата. Метод прост для понимания и реализации, он является недоступным для простых методов криптоанализа.

Шифрование.

Квадрат Виженера или таблица Виженера, может быть использована для заширования и расшифрования. В шифре Цезаря каждая буква алфавита сдвигается на несколько позиций; например в шифре Цезаря при сдвиге +3, A стало бы D, B стало бы E и так далее. Шифр Виженера состоит из последовательности нескольких шифров Цезаря с различными значениями сдвига. Для зашифрования может использоваться таблица алфавитов, называемая квадрат Виженера. Применительно к латинскому алфавиту таблица Виженера составляется из строк по 26 символов, причём каждая следующая строка сдвигается на несколько позиций. Таким образом, в таблице получается 26 различных шифров Цезаря. На разных этапах кодировки шифр Виженера использует различные алфавиты из этой таблицы. На каждом этапе шифрования используются различные алфавиты, выбираемые в зависимости от символа ключевого слова. Например, предположим, что исходный текст имеет вид: ATTACKATDAWN

Человек, посылающий сообщение, записывает ключевое слово("LEMON") циклически до тех пор, пока его длина не будет соответствовать длине исходного текста: LEMONLEMONLE

Первый символ исходного текста A зашифрован последовательностью L, которая является первым символом ключа. Первый символ L шифрованного текста находится на пересечении строки L и столбца A в таблице Виженера. Точно так же для второго символа исходного текста используется второй символ ключа; т.е. второй символ шифрованного текста Y получается на пересечении строки E и столбца T. Остальная часть исходного текста шифруется подобным способом.

Пример

Исходный текст: ATTACKATDAWN

Ключ: LEMONLEMONLE

Зашифрованный текст: LXFOPVEFRNHR

| Исходный текст | A | T | T | A | C | K | A | T | D | A | W | N |

| Ключ | L | E | M | O | N | L | E | M | O | N | L | E |

| Зашифрованный текст | L | Y | G | O | P | V | E | F | R | N | H | R |

Расшифрование производится следующим образом: находим в таблице Виженера строку, соответствующую первому символу ключевого слова; в данной строке находим первый символ зашифрованного текста. Столбец, в котором находится данный символ, соответствует первому символу исходного текста. Следующие символы зашифрованного текста расшифровываются подобным образом.

Задание для самостоятельной работы:

Зашифруйте слово (вариант- последняя цифра в номере студенческого билета или зачетки):

Исходный код:

1. the Lords Supper;

2. whereupon

3. panther;

4. Supreme Soviet;

5. Incapable;

6. Automatically;

7. armed forces;

8. criminality;

9. let things slide;

0. forefinger

Ключ шифрования для всех вариантов secretkey

Биграммы

Шифр Плейфера или квадрат Плейфера — ручная симметричная техника шифрования, в которой впервые использована замена биграмм. Изобретена в 1854 году Чарльзом Уитстоном, но названа именем лорда Лайона Плейфера, который внедрил данный шифр в государственные службы Великобритании. Шифр предусматривает шифрование пар символов (биграмм) вместо одиночных символов, как в шифре подстановки и в более сложных системах шифрования Виженера. Таким образом, шифр Плейфера более устойчив к взлому по сравнению с шифром простой замены, так как затрудняется частотный анализ. Он может быть проведен, но не для 26 возможных символов (латинский алфавит), а для 26х26=676 возможных биграмм. Анализ частоты биграмм возможен, но является значительно более трудным и требует намного большего объёма зашифрованного текста.

Итак, начнем считать.

Используем ключ «Радиус» затем в алфавитном порядке записываем буквы, так чтобы они не повторялись. Разбиваем слова на биграммы.

| р | а | д | и | у | с |

| б | в | г | е | ё | ж |

| з | к | л | м | н | о |

| п | т | ф | х | ц | ч |

| ш | щ | ъ | ы | ь | э |

Если в биграмме две соседние буквы одинаковы, то биграмму разбиваем пробелами и запятыми. «ВО ВРЕМЯ ПЕРВОЙ МИРОВОЙ ВОЙНЫ ИСПОЛЬЗОВАЛИСЬ БИГРАММНЫЕ ШИФРЫ.

На этапе подготовки текста учитываем, что в исходном сообщении 61 символ (нечетное число) и одна из биграмм (51 и 52 символы) содержит одинаковые буквы «ММ». Чтобы увеличить число символов сообщения до четного числа и разделить повторяющиеся буквы по разным биграммам, добавим один пробел перед словом «ИСПОЛЬЗОВАЛИСЬ». Добавление пробела перед словом «БИГРАММНЫЕ» привело бы к ситуации, когда в одной биграмме находятся два пробела.

Разделив текст на биграммы, получим: «ВО», «_В», «РЕ», «МЯ», «_П», «ЕР», «ВО», «Й_», «МИ», «РО», «ВО», «Й_», «ВО», «ЙН», «Ы_», «_И», «СП», «ОЛ», «ЬЗ», «ОВ», «АЛ», «ИС», «Ь_», «БИ», «ГР», «АМ», «МН», «ЫЕ», «_Ш», «ИФ», «РЫ».

Но тогда, и таблица меняет вид.

В результате шифрования исходного сообщения методом Плейфейра получим следующие биграммы шифртекста: «ЖЛ», «ЮД», «ЕФ», «ШФ», «ЬК», «ФЕ», «ЖЛ», «НЭ», «НЙ», «ТЙ», «ЖЛ», «НЭ», «ЖЛ», «ЛО», «Щ_», «ЬН», «ИУ», «СМ», «,А», «ЛЖ», «ВИ», «ИЙ», «Э.», «АЙ», «БФ», «ГИ», «НО», «ЧУ», «ЯЩ», «МП», «УЦ».

В нашем примере будет более простой вариант. Вернемся к нему.

| р | а | д | и | у | с |

| б | в | г | е | ё | ж |

| з | к | л | м | н | о |

| п | т | ф | х | ц | ч |

| ш | щ | ъ | ы | ь | э |

Ключ:радиус

Исходный текст: ща’ве’ль

Кодированный текст: ав’гё’нъ

Расшифрованный текст: ав’гё’нъ →ща’ве’ль

Правила шифрования

1. Если обе буквы биграммы исходного текста не лежат в одной строке или в одном столбце, тогда находят буквы в углах прямоугольника, определяемого данной парой букв. Первой буквой биграммы шифртекста становится буква, расположенная в той же строке, что и первая буква исходной биграммы, и в том же столбце, что и вторая буква открытого текста. Вторая буква биграммы шифртекста находится на пересечении

строки, содержащей вторую букву, и столбца, содержащего первую букву открытого текста.

Z * * O ** * * * ** * * * *R * * X ** * * * *OR заменяется на ZX

2. Если обе буквы биграммы открытого текста принадлежат одной строке таблицы, то первой и второй буквами биграммы шифртекста считаются буквы, лежащие справа, соответственно, от первой и второй букв биграммы открытого текста. При этом считается, что таблица циклически замкнута по строкам, то есть конец любой строки связан с ее началом. Поэтому если буквы биграммы расположены в одной строке и одна из них находится в последнем столбце таблицы, то для шифртекста берется буква из первого столбца этой строки.

* * * * *

* O Y R Z

* * * * *

* * * * *

* * * * *

OR заменяется на YZ

3. Если обе буквы биграммы открытого текста принадлежат одному столбцу таблицы, то первой и второй буквами биграммы шифртекста считаются буквы, лежащие, соответственно, под первой и под второй буквами биграммы открытого текста. При этом считается, что таблица циклически замкнута по столбцам, то есть конец любого столбца замыкается на его начале. Поэтому если буквы биграммы расположены в одном столбце и одна из них находится в последней строке таблицы, то для шифртекста берется буква из первой строки этого столбца.

* * O * ** * B * ** * * * ** * R * ** * Y * *OR заменяется на BY

Если символ является последним в строке, то он заменяется на первый символ этой же строки.

Если символ является последним в столбце, то он заменяется на первый символ этого же столбца.

| р | а | д | и | у | с |

| б | в | г | е | ё | ж |

| з | к | л | м | н | о |

| п | т | ф | х | ц | ч |

| ш | щ | ъ | ы | ь | э |

Ключ:радиус

Исходный текст: ща’ве’ль

Кодированный текст: ав’гё’нъ

Расшифрованный текст: ав’гё’нъ →ща’ве’ль

Задания для самостоятельной работы

1. Зашифруйте фразу «ПРИКАЗНАСТУПАТЬНЕМЕДЛЕННО».

2. Зашифруйте шифром фразу «СРОЧНОПРИЕЗЖАЙНАСТАНЦИЮ».

3. Зашифруйте шифром фразу «ПОЧТАЛЬОНПЕЧКИН».

4. Зашифруйте шифром фразу «АЭРОПОРТВНУКОВО» .

5. Зашифруйте шифром фразу «ДОНЕСЕНИЕНАЗАКЛЮЧЕННОГО».

6. Зашифруйте шифром фразу «ВАПЕЛЛЯЦИИНАМОТКАЗАНОЖДУ».

7. Зашифруйте шифром фразу«ЖДУТЕБЯДОМАКУПИХЛЕБА».

8. Зашифруйте шифром фразу «ЗАНАЧКАПУСТАЯЯКУПИЛАШУБКУ».

9. Зашифруйте шифром фразу «КОДШИФРОВАНИЯ».

0. Зашифруйте шифром фразу «СЕКРЕТНЫЙКЛЮЧ».

Шифр Хилла

Шифр Хилла — полиграммный шифр подстановки, основанный на линейной алгебре. Лестер С. Хилл изобрел этот шифр в 1929, и это был первый шифр, который позволял на практике (хотя и с трудом) оперировать более чем с тремя символами за раз. Последующее обсуждение шифра предполагает начальные знания матриц.

Таблица соответствия

| а | р | ||

| б | с | ||

| в | т | ||

| г | у | ||

| д | ф | ||

| е | х | ||

| ё | ц | ||

| ж | ч | ||

| з | ш | ||

| и | щ | ||

| й | ъ | ||

| к | ы | ||

| л | ь | ||

| м | э | ||

| н | ю | ||

| о | я | ||

| п |

Исходный текст: “перелопаченный текст” :

Ключевая матрица:

Придумываем матрицу- ключ. Обязательное условия- у нее должна быть обратная матрица. Чтобы это проверит мы берем обратимую матрицу, т.е матрицу у которой есть обратная матрица (Формула 2). Для этого следует найти определитель матрицы, если он не равен нулю, то она подходит. В нашем случае определитель матрицы равен -1. Мы нашли его с помощью функции f(x)=МОПРЕД(матрица) в Excel’е.

Находим обратную матрицу от K (Формула 3). Для этого можно использовать встроенную функцию в Excel. МОБР()

(2) (3)

Зашифрованная матрица:

С:=k-1*T

Теперь надо числа перевести в буквы. Но, в нашей матрице есть значений больше 34. Поэтому мы делим каждое значение в матрице на 34 и находим остаток от целого.

С1=

Теперь мы можем значения в матрице перевести в буквенные.

Зашифрованное послание будет выглядеть следующим образом.

ЛЙДЧДЭУЕЭЬМШОХШ

Таблица соответствия

| а | р | ||

| б | с | ||

| в | т | ||

| г | у | ||

| д | ф | ||

| е | х | ||

| ё | ц | ||

| ж | ч | ||

| з | ш | ||

| и | щ | ||

| й | ъ | ||

| к | ы | ||

| л | ь | ||

| м | э | ||

| н | ю | ||

| о | я | ||

| п |

Расшифрованная матрица:

D:=

Расшифрованная фраза: “перелопаченный текст”

Задание для самостоятельной работы:

1. Зашифруйте фразу «ПРИКАЗНАСТУПАТЬНЕМЕДЛЕННО».

2. Зашифруйте шифром фразу «СРОЧНО ПРИЕЗЖАЙ НАСТАНЦИЮ».

3. Зашифруйте шифром фразу «ПОЧТАЛЬОН ПЕЧКИН».

4. Зашифруйте шифром фразу «АЭРОПОРТ ВНУКОВО» .

5. Зашифруйте шифром фразу «ДОНЕСЕНИЕ НА ЗАКЛЮЧЕННОГО».

6. Зашифруйте шифром фразу «В АПЕЛЛЯЦИИНАМОТКАЗАНОЖДУ».

7. Зашифруйте шифром фразу«ЖДУТЕБЯДОМАКУПИХЛЕБА».

8. Зашифруйте шифром фразу «ЗАНАЧКАПУСТАЯЯКУПИЛАШУБКУ».

9. Зашифруйте шифром фразу «КОД ШИФРОВАНИЯ X».

0. Зашифруйте шифром фразу «СЕКРЕТНЫЙ КЛЮЧ Y».

«Усеченный» RSA

RSA (аббревиатура от фамилий Rivest, Shamir и Adleman) — криптографический алгоритм с открытым ключом, основывающийся на вычислительной сложности задачи факторизации больших целых чисел.

Криптосистема RSA стала первой системой, пригодной и для шифрования, и для цифровой подписи. Алгоритм используется в большом числе криптографических приложений, включая PGP, S/MIME, TLS/SSL.

Алгоритм шифрования:

· Взять открытый ключ  Алисы

· Взять открытый текст Алисы

· Взять открытый текст  · Зашифровать сообщение с использованием открытого ключа Алисы:

· Зашифровать сообщение с использованием открытого ключа Алисы:

| Алгоритм:

· Принять пару  · Взять открытый ключ

· Взять открытый ключ  Алисы

· Вычислить прообраз сообщения из подписи: Алисы

· Вычислить прообраз сообщения из подписи:

· Проверить подлинность подписи (и неизменность сообщения), сравнив

· Проверить подлинность подписи (и неизменность сообщения), сравнив  и и

|

Алгоритм расшифрования:

· Принять зашифрованное сообщение

· Взять свой закрытый ключ

· Применить закрытый ключ для расшифрования сообщения:

В нашей работе мы будем использовать метод «усеченного шифрования».

Составляем таблицу алфавита и нумеруем буквы от 0 до 31 (Ё не берём в расчет)

Алфавит:

| А | Б | В | Г | Д | Е | Ж | З | И | Й | К |

| Л | М | Н | О | П | Р | С | Т | У | Ф |

| Х | Ц | Ч | Ш | Щ | Ь | Ы | Ъ | Э | Ю | Я |

Исходный текст: РАЗГОСУДАРСТВЛЕНИЕ

| Р | А | З | Г | О | С | У | Д | А | Р | С | Т | В | Л | Е | Н | И | Е |

Берем два простых числа. В нашем случае 3 и 11.

p=3

q=11

n=p*q=33

Выбирается произвольное число e (1<e φ(n)) значением функции φ(n)

Возьмем e=3

φ(n)=(p-1)(q-1)=2*10=20

e*d=21 mod 20 = 1

(n*e)=(33,7) – открытый ключ

(n*d)=(33,3) – закрытый ключ

Шифруем:

Для упрощения вычисления используем Excel2010.

Используем следующие функции:

Функция Остат()

ОСТАТ(число;делитель)

Аргументы функции ОСТАТ описаны ниже.

· Число Обязательный. Число, остаток от деления которого требуется определить.

· Делитель Обязательный. Число, на которое нужно разделить (делитель).

· Если делитель равен 0, функция ОСТАТ возвращает значение ошибки #ДЕЛ/0!.

· Функция ОСТАТ может быть выражена через функцию ЦЕЛОЕ:

MOD(n, d) = n - d*INT(n/d)

Скопируйте образец данных из следующей таблицы и вставьте их в ячейку A1 нового листа Excel. Чтобы отобразить результаты формул, выделите их и нажмите клавишу F2, а затем — клавишу ВВОД. При необходимости измените ширину столбцов, чтобы видеть все данные.

| Формула | Описание | Результат |

| =ОСТАТ(3; 2) | Остаток от деления 3/2. | |

| =ОСТАТ(-3; 2) | Остаток от деления -3/2. Знак тот же, что и у делителя | |

| =ОСТАТ(3; -2) | Остаток от деления 3/-2. Знак тот же, что и у делителя | -1 |

| =ОСТАТ(-3; -2) | Остаток от деления -3/-2. Знак тот же, что и у делителя | -1 |

Чтобы возвести число в степень достаточно после него использовать символ^

|

из

5.00

|

Обсуждение в статье: Задания для самостоятельной работы |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы