|

Главная |

Шифрование канала с использованием протокола WPA

|

из

5.00

|

Цель работы:

Получение навыков построения сетей Wi-Fi с использованием механизма шифрования WPA.

Порядок выполнения работы:

1. Постройте сеть, топология которой представлена на рисунке 12.

Рисунок 12.

2. Используя утилиту wpa_supplicant, настройте защищенную сеть с использованием аутентификации WPA и системой шифрования TKIP.

3. Используя ssh, сравните полезную пропускную способность канала до и после использования WPA.

| Для проверки скорости соединения воспользуйтесь SSH 1. На первом компьютере задайте пароль пользователю root: passwd. 2. На втором компьютере для копирования файла выполните команду: scp iр_адрес_компютера_1:путь_к_файлу /dev/null Эта команда скопирует указанный файл с первого компьютера на второй, причём файл не будет сохранён на диске, что позволит оценить реальную пропускную способность сети. Скорость передачи данных будет указана в выводе команды scp. |

4. Используя утилиту tcpdump, осуществите перехват пакетов. Изучите содержимое перехваченных пакетов до и после применения WPA.

5. Используя утилиту wpa_supplicant, настройте защищенную сеть с использованием аутентификации WPA2/PSK и системой шифрования TKIP.

6. Используя ssh, сравните полезную пропускную способность канала до и после использования WPA2/PSK.

7. Используя утилиту wpa_supplicant, настройте защищенную сеть с использованием аутентификации WPA2/PSK и системой шифрования AES.

8. Используя ssh, сравните полезную пропускную способность канала с использованием системы шифрования TKIP с системой шифрования AES.

Лабораторная работа № 19.

Аутентификация беспроводных клиентов на основе учётных записей пользователей и аппаратных адресов компьютеров.

Цель работы:

Получение навыков построения защищенных wi-fi сетей с использованием RADIUS- сервера и фильтрации по МАС-адресам.

Порядок выполнения работы:

1. Постройте сеть, топология которой представлена на рисунке 13.

2. Используя утилиту freeradius, настройте RADIUS-сервер и создайте двух произвольных пользователей.

3. Настройте маршрутизатор Cisco 851 на использованием IEEE 802.1х.

4. Настройте клиентов, используя утилиту wpa_supplicant.

5. Проверьте работоспособность сети.

Рисунок 13. Использование RADIUS-сервера.

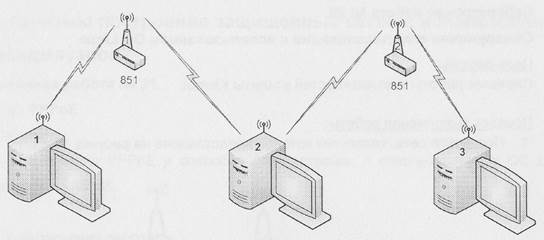

6. Соберите топологию, представленную на рисунке 14.

7. К точке доступа 1 разрешить подключение компьютеров 1 и 2 с помощью разрешенных списков МАС-адресов. К точке доступа 2 запретить подключение с компьютера А с помощью запрещенных списков МАС-адресов.

8. Проверьте правильность выполненных настроек.

Рисунок 14. Использование фильтрации по МАС-адресам.

|

из

5.00

|

Обсуждение в статье: Шифрование канала с использованием протокола WPA |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы