|

Главная |

Структурная схема модели

|

из

5.00

|

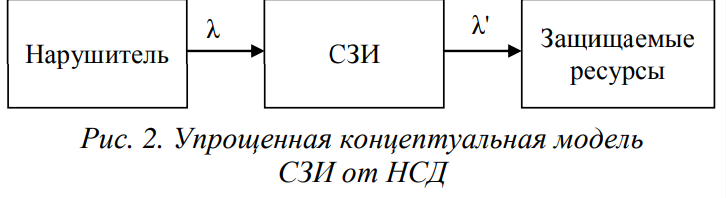

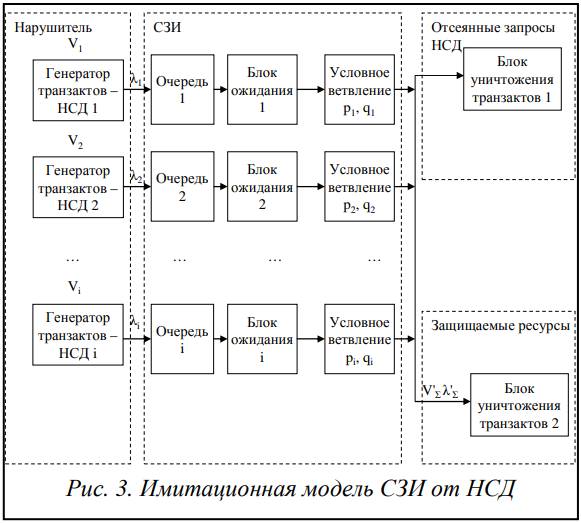

Для построения имитационной модели СЗИ при помощи систем имитационного моделирования необходимо соотнести структурные элементы исходной модели с заменяющими их функциональными блоками моделирующих систем. С целью идентификации функциональных блоков имитационной модели представим математическую модель СЗИ, показанную на рисунке 1, в виде концептуальной модели, состоящей из трех основных блоков: «Нарушитель», «СЗИ» и «Защищаемые ресурсы» (рис. 2).

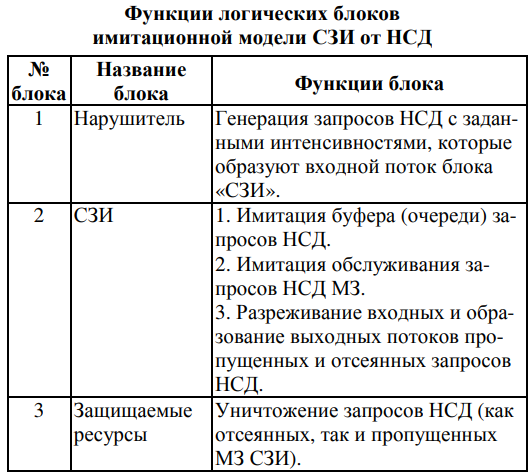

«Нарушитель» является первым блоком модели и в общем случае не подвергается входному воздействию. Задача функционирования этого блока – генерация потока (потоков) запросов НСД с заданной интенсивностью λ. Со- гласно модели нарушителя, разработанной в [3], злоумышленник пытается реализовывать разные угрозы защищенности информации с соответствующими интенсивностями. Блок «СЗИ» имитирует функционирование СЗИ от НСД (МЗ). Элементы этого блока могут имитировать очереди запросов НСД на входах МЗ, задержки на обслуживание, выход МЗ из строя (аппаратной части) и т.д. Однако главной задачей функционирования этого блока является отсеивание запросов НСД с определенной вероятностью. Разреженный поток запросов НСД на выходе блока «СЗИ» имеет интенсивность λ'. Последний блок модели – «Защищаемые ресурсы» – не выполняет самостоятельных функций и может быть использован в имитационной моде- ли для уничтожения запросов НСД. Представим функции блоков упрощенной концептуальной модели СЗИ (табл. 1).

Таким образом, для построения имитационной модели СЗИ от НСД представляется целесообразным использование следующих функциональных блоков: − генератора транзактов – для имитации поступления запросов НСД; − блока задержки – для имитации обработки МЗ поступающих запросов НСД; − очереди – для имитации буфера запросов каждого из МЗ; − блоков уничтожения транзактов – для уничтожения запросов НСД. Реализация самих блоков имитационной модели зависит от используемой системы и языка имитационного моделирования. Например, на языке GPSS блок генерации запросов НСД реализуется посредством оператора GENERATE, блок задержки – ADVANCE, блок, имитирующий буфер запросов, QUEUE и т.д. Однако независимо от используемой системы моделирования логически имитационную модель СЗИ можно представить, как показано на рисунке 3. Накопленная в результате имитационного моделирования статистика позволяет определить основные характеристики, необходимые для расчета защищенности информации. Таким образом, нарушитель в модели представляется рядом генераторов транзактов, каждый из которых имитирует поступление в систему НСД-запросов разных типов с соответствующими интенсивностями λi . МЗ СЗИ от НСД состоят из трех блоков: очереди (буфера запросов на обслуживание), блока ожидания, имитирующего обработку запроса НСД МЗ и условного ветвления, имитирующего результат обработки. Два блока уничтожения транзактов служат для вывода транзактов из модели. Наличие этих блоков в модели является необходимым условием ее работоспособности.

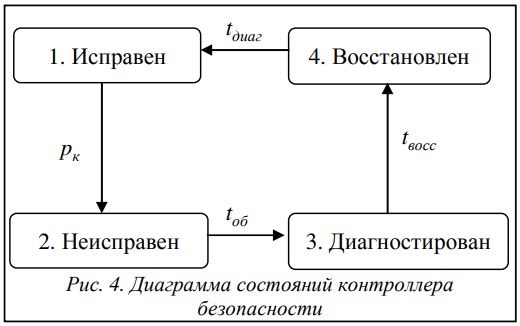

На практике аппаратная и программная составляющие СЗИ часто реализуются в виде аппаратно-программного комплекса защиты информации (АПКЗИ) от НСД. Аппаратной частью АПКЗИ может являться некоторый контроллер безопасности, устройство криптографической защиты информации, электронный замок и т.д. Аппаратные средства защиты реализуют дополнительные МЗ информации и могут функционировать в постоянном информационном взаимодействии с программной частью СЗИ. Таким образом, функционирование аппаратных устройств защиты информации как важной части СЗИ от НСД, безусловно, оказывает влияние на весь процесс защиты информации. Очевидно, что выход из строя, даже временный, контроллера безопасности сказывается на функционировании СЗИ и уровне защищенности информации. Исходя из сказанного, представляется целесообразным учет в имитационной модели СЗИ от НСД состояния контроллера безопасности и влияния изменений его состояний на процесс защиты информации в АС. Имитировать выход из строя контроллера безопасности можно разными способами. Например, можно создать соответствующий функциональный блок модели и описать его функционирование посредством диаграммы состояний (рис. 4). Как видно из рисунка 4, функционирование контроллера безопасности описывается 4 возможными состояниями: исправен, неисправен, диагностирован, восстановлен.

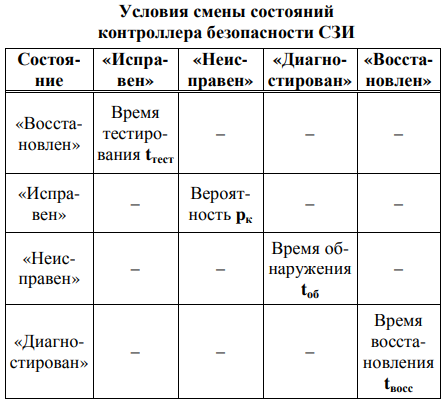

Состояние «исправен» означает нормальное функционирование контроллера безопасности (исходное состояние). Выход контроллера из строя и его переход в состояние «неисправен» возможен с некоторой вероятностью pк, определяемой его надежностью. Влияние выхода контроллера из строя на функционирование модели может быть имитировано посредством изменения вероятностей пропуска запросов НСД соответствующих типов МЗ СЗИ. Изменение данных вероятностей реализуется при помощи процедуры, описанной на языке имитационного моделирования и выполняющейся при переходе функционального блока, имитирующего контроллер безопасности, в состояние «неисправен». Состояние «диагностирован» соответствует обнаружению неисправности контроллера. Переход в это состояние возможен по истечении некоторого времени обнаружения неисправности системой диагностики или группой технической поддержки –  . Это время может определяться каким-либо законом распределения случайных величин, например экспоненциальным или пуассоновским. После обнаружения неисправности контроллера, как правило, защищаемая система блокируется на время его ремонта или замены. Во время ремонта система простаивает, что в контексте имитационной модели означает отсутствие запросов НСД на входах МЗ СЗИ. Переход из состояния «восстановлен» в состояние «исправен» возможен по истечении времени дополнительного тестирования работоспособности системы –

. Это время может определяться каким-либо законом распределения случайных величин, например экспоненциальным или пуассоновским. После обнаружения неисправности контроллера, как правило, защищаемая система блокируется на время его ремонта или замены. Во время ремонта система простаивает, что в контексте имитационной модели означает отсутствие запросов НСД на входах МЗ СЗИ. Переход из состояния «восстановлен» в состояние «исправен» возможен по истечении времени дополнительного тестирования работоспособности системы –  . (табл. 2).

. (табл. 2).

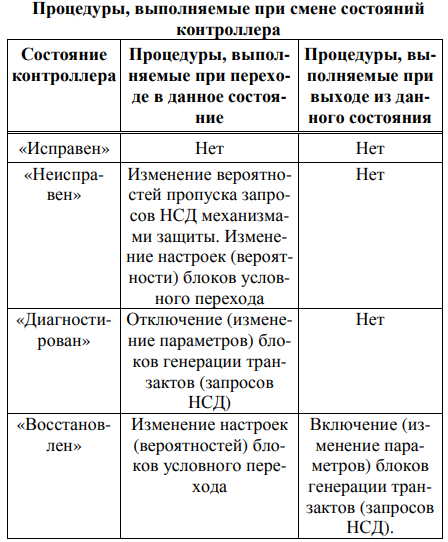

Процедуры, реализуемые средствами языков и систем имитационного моделирования и выполняемые при смене состояний контроллера, описаны в таблице 3. Вариант соответствия выполняемых процедур и событий смены состояний контроллером, приведенный в таблице 3, не является единственным и может быть модифицирован в зависимости от используемого языка и системы имитационного моделирования.

|

из

5.00

|

Обсуждение в статье: Структурная схема модели |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы