|

Главная |

QП - вероятности отсутствия противодействия (угрозе)

|

из

5.00

|

Лабораторная работа №13

По дисциплине: «Теория защиты информационных систем»

На тему: «Определение оценки вероятности реализации угроз»

Специальность: Информационные системы

Выполнила: Джуманиязова Ж.Б. Группа: МИС(п)-17-2

Принял: проф. Казиев Г.З.

_______ ________________ «____» ________________2018г.

Алматы 2018

Цель работы – знакомиться с методикой подсчѐта оценки вероятности реализации угроз, критериями эффективности.

Задачи:

1. Какие угрозы относятся к естественным, а какие к искусственным?

2. Каким путѐм могут осуществиться умышленные угрозы?

3. Что входит в а) средства обнаружения б) средства отражения г) средства ликвидации?

4. Привести оценки для частных случаев: А~В~, А~ В+;

5. Как можно оценить показатель сложности системы?

6. Как можно оценить безопасность s-го ресурса и всей системы безопасности?

7. Почему вариант 6 на рис. 2 предпочтительней 5, 4, 3?

8. Какие элементы входят в минимально необходимую систему защиты?

1. Угрозы информационной безопасности делятся на два основных типа - это естественные и искусственные угрозы.Остановимся на естественных угрозах и попытаемся выделить основные из них. К естественным угрозам относятся пожары, наводнения, ураганы, удары молний и другие стихийные бедствия и явления, которые не зависят от человека.Искусственные угрозы, которые в свою очередь, делятся на непреднамеренные и преднамеренные угрозы. Непреднамеренные угрозы- это действия, которые совершают люди по неосторожности, незнанию, невнимательности или из любопытства. К такому типу угроз относят установку программных продуктов, которые не входят в список необходимых для работы, и в последствии могут стать причиной нестабильной работы системы и потеря информации. Сюда же можно отнести и другие «эксперименты», которые не являлись злым умыслом, а люди, совершавшие их, не осознавали последствий. К сожалению, этот вид угроз очень трудно поддается контролю, мало того, чтобы персонал был квалифицирован, необходимо чтобы каждый человек осознавал риск, который возникает при его несанкционированных действиях.Преднамеренные угрозы - угрозы, связанные со злым умыслом преднамеренного физического разрушения, впоследствии выхода из строя системы. К преднамеренным угрозам относятся внутренние и внешние атаки. Вопреки распространенному мнению, крупные компании несут многомиллионные потери зачастую не от хакерских атак, а по вине своих же собственных сотрудников.

2. Любая возможность характеризуется вероятностью ее реализации. Эта вероятность Р зависит от вероятности выполнения соответствующего действия Рд и вероятности отсутствия противодействия а именно:

Вероятность реализации угрозы P = PД QП. (1)

PД - вероятности выполнения соответствующего действия (угрозы)

QП - вероятности отсутствия противодействия (угрозе)

Если противодействия нет (QП = 1), то вероятность реализации угрозы определяется только вероятностью выполнения соответствующего действия. Если противодействие угрозе есть и оно абсолютно эффективно, (QП = 0), реализация угрозы невозможна ( ее вероятность Р = 0).

3. Общее уравнение оценки вероятности реализации угрозы (1) содержит две составляющие: вероятность действия Рд и вероятность отсутствия противодействия QП.Рассмотрим вторую составляющую QП. Для ее оценки обратимся к рис.1, где символами "+" и "-" отмечены успех и неуспех системы защиты, а символами А, В, С и Д- средства защиты.

Рис. 1

Случаю отсутствия противодействия соответствует путь А~В~ на рис.1. Его вероятность = р(А~)р(В~) =q1q2. Вероятность того, что система или средства обнаружения не обнаружили субъект угрозы или угрозу, зависит от режима функ-ционирования и от правильности срабатывания (надежности, конструктивных особенностей и т.п.).

Для простоты будем рассматривать средства обнаружения непрерывного действия. Тогда вероятность q1 будет определяться последним фактором: q1= qн1, где qн1- вероятность несрабатывания средств обнаружения. Если средств обнаружения нет, то q1= 1.

Вероятность q2 преодоления средства отражения, в первую очередь зависит от того, каким временем располагает субъект угрозы: если это время tот= 0, то угроза не реализуется; если время tот бесконечно, то угроза реализуется. Такая зависимость q2 от времени представляется экспоненциальной функцией

у(t) = 1 - ехр (-αt;),

где а - постоянная величина, характеризующая "скорость" реализации угрозы.

Если система отражения неисправна (вероятность qн2) или вообще отсутствует (qн2 = 1), то субъекту угрозы для ее преодоления не требуется специальных усилий и средств, связанных с затратой времени преодоления отражения tот. Следовательно,

q2= qн2 + [ 1 - ехр (-αtот)](1- qн2),

Окончательно получаем:

QП = qн1(qн2 + [ 1 - ехр (-αtот)](1- qн2)),

4. Проверкой убеждаемся в справедливости оценок для частных случаев:

1. А~В~ - Защиты нет: qн1 = 1, qн2 = 1. Тогда QП =1, т.е. преодоление рубежа абсолютно возможно.

2. А~ В+ - Средств обнаружения нет, средства отражения абсолютно эффективны: qн1 = 1, qн2 = 0. Тогда QП = 1 - ехр (-αtот). Если злоумышленник не располагает временем на преодоление (tот = 0), то Qп = 0, т.е. преодоление защиты абсолютно невозможно.

3. А+ - Средства обнаружения абсолютно эффективны: qн1 = 0. Тогда Qп=0 независимо от других вероятностей.

5. Для сравнения различных способов построения защиты можно применить два показателя — коэффициент сложности защиты и коэффициент безопасности.Показатель сложности защиты Z = R/δR характеризует относительные затраты дополнительных ресурсов δR на защиту основных ресурсов R, причем следует учитывать затраты как на разработку и создание, так и на эксплуатацию защиты. Величина Z для разных систем колеблется в очень широких пределах.Например, при проверке полномочий пользователя в системах обработки данных 2 = 0,1-0,3; в системах шифрова-ния величина 2 может составлять тысячи единиц. Проще всего коэффициент 2 рассчитывается для систем охраны материальных ценностей, сложнее - для информационных систем. Тем не менее, необходимо учиться оценивать ущерб от явной или неявной потери информации.

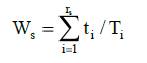

6. Комплексный показатель безопасности s-го ресурса зависит от величины отношения ti/ Тi на каждом i-м рубеже защиты. Если ресурс транспортируется из одной зоны безопасности в другую, то наиболее уязвимое место там, где количество рубежей защиты минимально. Поэтому в общем случае под количеством рубежей, которое нужно преодолеть, чтобы реализовать угрозу s-му ресурсу, будем понимать минимальную величину rs. Тогда безопасность s-го ресурса можно оценить величиной

а всю систему безопасности – величиной

где а - весовые коэффициенты, учитывающие важность соответствующего вида ресурса.

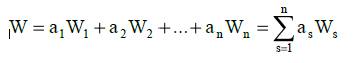

7. Показатели Z и W имеют субъективный и приближенный характер, поэтому проектировать систему защиты, руководствуясь их абсолютными значениями, нельзя. Их следует применять только при сравнительном анализе, отбрасывая с их помощью наихудшие варианты. Для этого отметим каждый вариант точкой на плоскости Z-W (рис.2).

Вариант i характеризуется сложностью Zi, и безопасностью Wi. Очевидно, что вариант 1 хуже варианта 2, так как, имея примерно равную сложность, он проигрывает ему по безопасности. То же можно сказать о вариантах 3 и 6, 4 и 5. В свою очередь, вариант 6 предпочтительнее варианта 5. Все "плохие" варианты, которые в дальнейшем не следует прорабатывать, отмечены на рис.5 звездочками. Видно, что они лежат на нижней и правой границах области. Оставшиеся варианты подлежат более тщательному анализу с учетом вероятностных отношений.

8. Минимально необходимая система защиты должна состоять из следующих элементов:

1) системы пожарной сигнализации;

2) средств пожаротушения с обязательным применением огнестойких материалов отделки интерьера и мебели;

3) инженерно-технической защиты и охранной сигнализации для дверей и окон.

|

из

5.00

|

Обсуждение в статье: QП - вероятности отсутствия противодействия (угрозе) |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы