|

Главная |

Криптографическое преобразование аналоговых телефонных сообщений

|

из

5.00

|

Наиболее простым и распространенным способом криптографического преобразования аналоговых телефонных сообщений является разбиение сообщений X(t) на части и выдача этих частей в определенном порядке в канал связи.

Временной интервал Временной интервал

Т T

| n-1 | n | 1 | 2 | 3 | 4 | 5 | … | … | n-1 | n | 1 | 2 | 3 | 4 | 5 | … | … | n-1 |

t

t

| 6 | 4 | 3 | n-1 | 5 | n | … | … | 2 |

Рис.10. Временные перестановки частей сообщения X(t)

Этот способ заключается в следующем. Длительность сообщения X(t) (см.рис.10) делится на определенные, равные по длительности временные интервалы T. Каждый такой временной интервал дополнительно делится на более мелкие временные интервалы длительностью t. При этом для величины n=T/t , как правило, выполняется условие n = m ...10m , где m - некоторое целое число, m<10. Части сообщения X(t) на интервалах времени t записываются в запоминающее устройство, “перемешиваются” между собой в соответствие с правилом, определяемым ключом криптографического преобразованияk, и в виде сигнала Y(t) выдаются в канал связи. На приемной стороне канала связи, где правило перемешивания известно, т.к. имеется точно такой же ключ криптографического преобразования k, осуществляется “сборка” из сообщения Y(t) открытого сообщения X(t).

К преимуществам этого способа криптографического преобразования относится его сравнительная простота и возможность передачи зашифрованного телефонного сообщения по стандартным телефонным каналам. Однако этот способ позволяет обеспечить лишь временную стойкость. Это обусловлено следующим. Поскольку открытое телефонное сообщение X(t) является непрерывным, то у злоумышленника после записи сообщения Y(t) и выделения интервалов длительностью t (последнее достаточно легко сделать, т. к. в канале связи присутствует синхронизирующий сигнал) появляется принципиальная возможность дешифрования сообщения Y(t) даже без знания используемого ключаk. С этой целью необходимо осуществить выбор интервалов таким образом, чтобы обеспечивалась непрерывность получаемого сообщения на стыках этих интервалов. Очевидно, что при тщательной и кропотливой работе с использованием специальной техники можно достаточно быстро обеспечить такую непрерывность, выделив тем самым открытое сообщение X(t).

Поэтому такой способ криптографического преобразования открытых телефонных сообщений целесообразно применять только в тех случаях, когда информация не представляет особой ценности или когда ее ценность теряется через относительно небольшой промежуток времени.

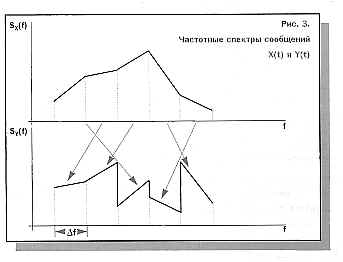

Более высокую защиту от несанкционированного доступа можно обеспечить, если идею рассмотренного способа распространить на частотный спектр сообщения X(t). В этом случае полоса пропускания телефонного канала F делится с помощью системы полосовых фильтров на n частотных полос шириной D f, которые перемешиваются в соответствии с некоторым правилом, определяемым ключом криптографического преобразованияk. Перемешивание частотных полос осуществляется со скоростью V циклов в секунду, т.е. одна перестановка полос длится 1/V c, после чего она заменяется следующей.

Для повышения защиты от несанкционированного доступа после перемешивания частотных полос может осуществляться инверсия частотного спектра сообщения Y(t).

Рис.11 иллюстрирует рассмотренный способ криптографического преобразования. В верхней части рис.11 приведен частотный спектр сообщения X(t), а в нижней - спектр сообщения Y(t) на одном из циклов перемешивания при n = 5.

Рассмотренный способ позволяет обеспечить более высокую защиту телефонных сообщений от несанкционированного доступа по сравнению с предыдущим способом. Для восстановления открытого сообщения X(t) в этом случае злоумышленнику необходимо иметь дополнительные данные по относительным частотам появления звуков и их сочетаний в разговорной речи, частотным спектрам звонких и глухих звуков, а также формантной структуре звуков. В табл.1 приведены данные по относительным частотам появления некоторых звуков и границам формантных областей звуков русской речи, которые могут быть использованы злоумышленником при восстановлении перехваченных телефонных сообщений.

|

| Рис. 11 . Частотные спектры сообщений X(t) и Y(t) |

Таблица 1

Данные по относительным частотам появления некоторых звуков и границам формантных областей

| Звук | Относительная частота появления, Гц | 1-ая формантная область, Гц | 2-ая формантная область, Гц |

| Гласный | |||

| А | 0,079 | 1100 - 1400 | - |

| И | 0,089 | 2800 - 4200 | - |

| О | 0,11 | 400 - 800 | - |

| У | 0,026 | 200 - 600 | - |

| Ы | 0,022 | 200 - 600 | 1500 - 2300 |

| Э | 0,002 | 600 - 1000 | 1600 - 2500 |

| Согласный | |||

| З | 0,016 | 0 - 600 | 4200 - 8600 |

| Ж | 0,008 | 200 - 600 | 1350 - 6300 |

| Л | 0,04 | 200 - 500 | 700 - 1100 |

| М | 0,031 | 0 - 400 | 1600 - 1850 |

| Н | 0,069 | 0 - 400 | 1500 - 3400 |

| Р | 0,05 | 200 - 1500 | - |

| С | 0,054 | 4200 - 8600 | - |

| Ф | 0,001 | 7000 - 12000 | - |

| Х | 0,012 | 400 - 1200 | - |

| Ш | 0,008 | 1200 - 6300 | - |

Очевидно, что наиболее высокую защиту телефонных сообщений от несанкционированного доступа представляется возможным обеспечить путем объединения рассмотренных способов. При этом временные перестановки будут разрушать смысловой строй, а частотные перемешивать гласные звуки.

Устройства, реализующие рассмотренные способы, называются скремблерами.

В этой связи представляет определенный интерес серия скремблеров, в качестве базового для которой был использован скремблер SCR - M1.2. Эти скремблеры реализуют рассмотренные способы криптографического преобразования аналоговых телефонных сообщений и довольно широко используются в различных государственных и коммерческих структурах. В табл.2 приведены основные характеристики некоторых скремблеров этой серии.

|

из

5.00

|

Обсуждение в статье: Криптографическое преобразование аналоговых телефонных сообщений |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы