|

Главная |

Обобщенная структура сети ЭВМ

|

из

5.00

|

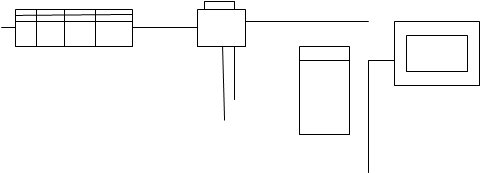

Рассматривая использующиеся в настоящее время сети ЭВМ, можно выделить их обобщенную структуру (рис.2).

Абонентские пункты сети могут быть объединены в единую систему с серверами локальных сетей, которые, в свою очередь, соединяются между собой. Таким образом, через линии связи объединяются несколько локальных вычислительных сетей, которые могут быть как территориально близкими, так и разнесенными на значительные удаления.

Серверы локальной сети могут быть подключены к концентратору сообщений, объединяющему потоки информации с нескольких локальных сетей и (или) изолированных абонентских пунктов. Объединенный концентратором сообщений информационный поток поступает на коммутационную машину (коммутатор), которая в свою очередь производит логическую коммутацию передаваемых информационных потоков в другие локальные сети, их объединения, концентраторы сообщений или изолированные абонентские пункты.

| |||||

|  | ||||

Абонентский Сервер Абонентский Абонентский Абонентский

пункт локальной пункт пункт пункт

сети

Коммутатор

|

Концентратор

сообщений

сообщений

Абонентский пункт

Абонентский пункт

| |||||||

| |||||||

|  | ||||||

| |||||||

Сервер

Сервер

Абонентский Сервер Абонентский Абонентский локальной

пункт локальной пункт пункт сети

сети Абонентски

пункт

Рисунок 2- Обобщенная структурк сети ЭВМ

Можно выделить следующие функционально законченные элементы сети:

локальные сегменты сети (с различной архитектурой). Их особенностью является возможность использования удаленных ресурсов файловых серверов или других рабочих станций, абонентских пунктов;

коммуникационные сегменты сети, которые производят фрагментирование и объединение пакетов данных, их коммутацию и собственно передачу.

Как правило, рабочие станции не могут использоваться для доступа к ресурсам коммуникационных фрагментов вне решения задач передачи сообщений или установления логических соединений.

Для различных сегментов сети можно выделить следующие угрозы безопасности информации:

перехват, искажение, навязывание информации со стороны фрагментов сети;

имитация посылки ложных сообщений на локальные фрагменты сети;

имитация логического канала (удаленный доступ) к ресурсам локальных сегментов сети;

внедрение в циркулирующие по сети данные кодовых блоков, которые могут оказать деструктивное воздействие на программное обеспечение и информацию;

перехват, навязывание, искажение информации при передаче по собственным линиям связи локальных сегментов сети;

внедрение программных закладок в программное обеспечение рабочих станций или в общедоступные ресурсы (во внешней памяти файл-серверов) локальных сегментов сети.

По принципу действий программной закладки на компьютерную сеть можно выделить две основные группы.

1. Существуют закладки вирусного типа, которые способны уничтожать или искажать информацию, нарушать работу программного обеспечения. Закладки такого типа особенно опасны для абонентских пунктов сети и рабочих станций локальных вычислительных сетей. Они могут распространяться от одного абонентского пункта к другому с потоком передаваемых файлов или инфицировать программное обеспечение рабочей станции при использовании удаленных ресурсов (при запуске инфицированных программ в оперативной памяти рабочей станции даже без экспорта

выполняемого,модуля с файл-сервера).

2. В сетях могут функционировать специально написанные зак

ладки типа «троянркий конь» и «компьютерный червь». «Троянский конь» включается, и проявляет себя в определенных усло

виях (по времени, ключевым сообщениям и т.п.). «Троянские

кони» могут разрушать и (или) искажать информацию, копировать фрагменты конфиденциальной информации или пароли (ключи), засылать сообщения не по адресу или блокировать прием (отправку) сообщений. Закладки этого типа, как правило, жестко функциональны и учитывают различные особенности и свой

ства программно-аппаратной среды, в которой работают. Информация для их работы доставляется закладками следующего типа — «компьютерный червь».

«Компьютерные черви» нацелены на проникновение в системы разграничения доступа пользователей к ресурсам сети. Такие закладки могут приводить к утере (компрометации) матриц установления полномочий пользователей, нарушению работы всей сети в целом и системы разграничения доступа в частности. Примером закладки этого типа является известный репликатор Морриса.

Возможно создание закладок, объединяющих в себе черты и свойства как «троянских коней», так и «компьютерных червей».

Программные закладки представляют опасность как для абонентских пунктов с их программным обеспечением, так и для коммутационной машины и серверов локальных сетей.

Возможны следующие пути проникновения (внедрения) программных закладок в сеть:

заражение программного обеспечения абонентских пунктов вирусами и деструктивными программами типа «троянских коней» и «компьютерных червей» вследствие нерегламентированных действий пользователей (запуска посторонних программ, игр, иных внешне привлекательных программных средств — архиваторов, ускорителей и т.п.);

умышленное внедрение в программное обеспечение абонентских пунктов закладок типа «компьютерных червей» путем их ассоциирования с выполняемыми модулями или программами начальной загрузки;

передача деструктивных программ и вирусов с пересылаемыми файлами на другой абонентский пункт и заражение его в результате пользования зараженными программами;

распространение вирусов внутри совокупности абонентских пунктов, объединенных в локальную сеть общего доступа;

внедрение в программное обеспечение абонентских пунктов вирусов при запуске программ с удаленного терминала;

внедрение вирусов и закладок в пересылаемые файлы на коммутационной машине и (или) на сервере локальной сети.

Телекоммуникационные сети, как правило, имеют неоднородную операционную среду, поэтому передача вирусов по направлению абонентский пункт — коммутатор чрезвычайно затруднена: пользователи с абонентских пунктов не могут получить доступ к программному обеспечению коммутатора, поскольку информация на коммутаторе представляется в фрагментированном виде (в виде пакетов) и не контактирует с программным обеспечением коммутационной машины. В этом случае заражение вирусами может наступать только при пользовании коммутационной машиной как обычной ЭВМ (для игр или выполнения нерегламентированных работ). При этом возможны заражение коммуникационного программного обеспечения и негативное влияние на целостность и достоверность передаваемых пакетов.

Исходя из перечисленных путей проникновения вирусов и возникновения угроз в сети можно детализировать вирусные угрозы.

Для абонентских пунктов:

искажение (разрушение) файлов и системных областей DOS;

уменьшение скорости работы, неадекватная реакция на команды оператора и т.д.;

вмешательство в процесс обмена сообщениями по сети путем непрерывной посылки хаотических сообщений;

блокирование принимаемых или передаваемых сообщений, их искажение;

имитация физических сбоев (потери линии) и т.д.;

имитация пользовательского интерфейса или приглашений для ввода пароля (ключа), с целью запоминания этих паролей (ключей);

накопление обрабатываемой конфиденциальной информации в скрытых областях внешней памяти;

копирование содержания оперативной памяти для выявления ключевых таблиц или фрагментов ценной информации;

искажение программ и данных в оперативной памяти абонентских пунктов.

Для серверов локальных сетей:

искажение проходящей через сервер информации (при обмене между абонентскими пунктами);

сохранение проходящей информации в скрытых областях внешней памяти;

искажение или уничтожение собственной информации сервера (в частности, идентификационных таблиц) и вследствие этого нарушение работы локальной сети;

внедрение вирусов в файлы, пересылаемые внутри локальной сети или на удаленные абонентские терминалы.

Для коммутатора:

разрушение собственного программного обеспечения и вывод из строя коммутационного узла вместе со всеми присоединенными абонентскими терминалами;

засылка пакетов не по адресу, потеря пакетов, неверная сборка пакетов, подмена пакетов;

внедрение вирусов в (Коммутируемые пакеты; : контроль активности абонентов сети для получения косвенной информации о характере данных, которыми обмениваются абоненты.

3 Оценка рисков информационных угроз безопасности

Целью анализа является оценка рисков информационных угроз безопасности объекта. Понятие риска определено согласно документам ИСО/МЭК 73:2002 и ГОСТ Р 51897 - 2002 "Менеджмент риска. Термины и определение". Согласно определению это - "сочетание вероятности нанесения ущерба и тяжести этого ущерба".

Вообще говоря, уязвимым является каждый компонент информационной системы – от сетевого кабеля, до базы данных, которая может быть разрушена из-за неумелых действий администратора. Как правило, в сферу анализа невозможно включить каждый винтик и каждый байт. Приходится останавливаться на некотором уровне детализации, опять-таки отдавая себе отчет в приближенности оценки.

При идентификации активов, то есть тех ресурсов и ценностей, которые организация пытается защитить, следует, учитывать не только компоненты информационной системы, но и поддерживающую инфраструктуру, персонал, а также нематериальные ценности, такие как репутация организации. Эти особенности будут учитываться при выставлении по трехбалльной системе (1-низкий, 2-средний, 3-высокий) размера ущерба. Вероятность осуществления также оценивается по трехбалльной системе. Данный метод называется экспертной оценкой событий[4]. Риск для каждой угрозы оценивается путем умножения вероятности на ущерб.

В таблице 1 представлены возможные угрозы Web-серверу, данным подлежащим защите и организации в целом, а также вероятность их наступления и оценка причиненного ущерба в случае успешного осуществления атаки, несанкционированного доступа и т. д.

Таблица 1 Оценка рисков

| № | Наименование угрозы | Вероятность наступления | Ущерб от реализации | Риск |

| 1 | Стихийные бедствия, аварии, пожары и пр. | 1 | 3 | 3 |

| 2 | Непреднамеренные ошибки пользователей | 3 | 3 | 9 |

| 3 | Перебои электропитания | 3 | 2 | 6 |

| 4 | НСД бывших и нынешних сотрудников | 3 | 2 | 6 |

| 5 | Кража оборудования | 2 | 3 | 6 |

| 6 | Отказ программ и аппаратного обеспечения | 2 | 2 | 4 |

| 7 | Вредоносное программное обеспечение | 3 | 2 | 6 |

| 8 | НСД сторонних лиц: хакеры, злоумышленники. | 2 | 2 | 4 |

| 9 | Фальсификация данных | 2 | 3 | 6 |

| 10 | Хищение информации и ее использование | 2 | 3 | 6 |

| 11 | Халатность пользователей | 2 | 2 | 4 |

| 12 | Нарушение авторского права | 2 | 1 | 2 |

| Сумма рисков: | 62 | |||

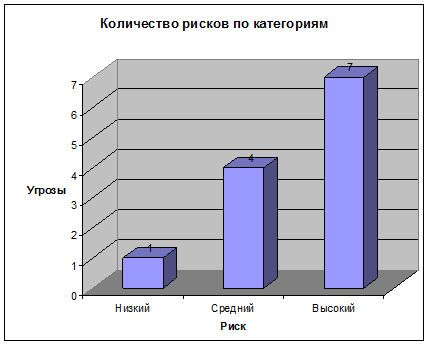

На основе полученных данных можно выделить три типа риска: низкий (1,2), средний (3,4), высокий (6,9). На рисунке 4 представлена диаграмма оценки рисков по категориям.

Рисунок 4 Количество рисков по категориям

Как видно из диаграммы, организация остро нуждается в разработке и применении новой политики безопасности, которая позволит сократить риски.

4 Совершенствование системы информационной безопасности сети

|

из

5.00

|

Обсуждение в статье: Обобщенная структура сети ЭВМ |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы