|

Главная |

Глава 3. Некоторые аспекты практического применения технология Bluetooth .

|

из

5.00

|

ВСЕРОССИЙСКАЯ ГОСУДАРСТВЕННАЯ НАЛОГОВАЯ АКАДЕМИЯ

Кафедра информатики

КУРСОВАЯ РАБОТА

по курсу "Информационные Технологии"

на тему:

"Технология беспроводной передачи информации на примере технологии Bluetooth "

Выполнил :

******

Преподаватель :

******

Москва 2001

Оглавление

| Введение……………………………………………………………………… | Стр.3. |

| Глава 1. Концепция и технические принципы беспроводной передачи информации…………………………………………………………………... | Стр.5. |

| 1.1. Концепция беспроводной передачи информации………………………. | Стр.5. |

| 1.2. Технические принципы беспроводной передачи информации………... | Стр.7. |

| Глава 2. Технология Bluetooth – как способ беспроводной передачи информации…………………………………………………………………... | Стр.9. |

| 2.1. Концепция и основные положения технологии Bluetooth……………... | Стр.9. |

| 2.2. Технические аспекты установки соединения между Bluetooth устройствами………………………………………………………………….………. | Стр.10. |

| 2.3. Набор базовых протоколов, используемых в Bluetooth для передачи различных типов данных……………………………………………………… | Стр.13. |

| Глава 3. Некоторые аспекты практического применения технология Bluetooth……………………………………………………………………….. | Стр.16. |

| 3.1. Основные направления использования технологии Bluetooth………… | Стр.16. |

| 3.2. Беспроводная технология Bluetooth в Шведском Национальном музее……………………………………………………………………………….. | Стр.20. |

| Глава 4. Анализ беспроводных технологий и перспективы развития технологии Bluetooth………………………………………………………… | Стр.21. |

| 4.1. Анализ аналогичных технологий. А так же их преимущества и недостатки по отношению к Bluetooth……………………………………………... | Стр.21. |

| 4.2. Перспективы развития технологии Bluetooth…………………………... | Стр.23. |

| Заключение……………………………………………………………………. | Стр.27. |

| Список литературы………………………………………………………….. | Стр.29. |

Введение

Данная тема курсовой работы была выбрана мной, так как я вижу огромные перспективы в развитии этой технологии. Это технология одна из последних разработок в сфере беспроводной передачи информации. Этим я хочу сказать то, что все новое, неизведанное привлекает к себе. Вот и меня технология Bluetooth заинтересовала своими грандиозными возможностями, с которыми я хочу познакомиться и разобраться.

Еще одна из главнейших причин выбора данной темы является то, то данная курсовая работа имеет прямое отношение к моей первой курсовой работе о карманных компьютерах. Так как карманные компьютеры являются мобильными устройствами, следовательно, они увеличивают возможности владельца в обыденной жизни. Технология Bluetooth тоже дает нам свободу в действиях, дает нам право на выбор. Этим я хотел сказать, что данная работа является продолжением работы начатой еще в прошлом году.

В данной работе я ставлю себе цель: раскрыть в се неясности связанные с темой «Технология беспроводной передачи информации на примере технологии Bluetooth».

Сначала в своей работе я буду рассматривать беспроводную передачу информации вообще, и только потом перейду к технологии Bluetooth. Перейдя, я буду рассматривать концепцию, технические аспекты и набор базовых протоколов технологии Bluetooth. А так же я расскажу: об основных направлениях применения технологии Bluetooth, об основных конкурентах (т.е. аналогичные технологии) и о перспективах развития технологии Bluetooth.

Продолжая приближаться к теме курсовой работы, я хочу: дать краткое определение технологии Bluetooth и дать некоторую информацию об истории появления данной технологии.

Bluetooth - это технология, которая призвана заменить соединение сотового телефона, мобильного компьютера и других периферийных устройств между собой с помощью проводов, на более удобное соединение по радио каналу.

Вообще-то, Bluetooth дословно переводится как "Голубой зуб". Так прозвали когда-то короля викингов Харальда, жившего в Дании около тысячи лет назад. Прозвище это король получил за темный передний зуб.

Король Харальд вошел в историю как человек, объединивший Данию и принесший им христианство. Таким образом, именем исторической личности был назван протокол, который, по замыслу его создателей, так же должен творить историю…

Ну а теперь перейдем к реальным фактам. В начале 1998 года, Ericsson, IBM, Intel, Toshiba и Nokia - крупнейшие компании компьютерного и телекоммуникационного рынка - объединились для совместной разработки технологии беспроводного соединения мобильных устройств. В1998 году, 20 мая, произошло официальное представление специальной рабочей группы (SIG - Special Interest Group), призванной обеспечить беспрепятственное внедрение технологии, получившей название Bluetooth. Вскоре в группу вошли 3COM/Palm, Axis Communication, Motorola, Compaq, Dell, Qualcomm, Lucent Technologies, UK Limited, Xircom. Сейчас группа включает в себя более 1400 компаний, принимающих участие в работе над бесплатной открытой спецификацией Bluetooth. Благодаря простоте и изяществу этой технологии, многие специалисты уверены, что Bluetooth не имеет конкуренции в области создания небольших локальных сетей и беспроводного объединения устройств в пределах дома, офиса или, скажем, машины.

Идея и первые решения Bluetooth появились в исследовательском центре Ericsson, расположенном в городе Лунд в Швеции. В отличие от технологии инфракрасной связи IrDA (Infrared Direct Access), работающей по принципу "точка-точка" в зоне прямой видимости, технология Bluetooth разрабатывалась для работы, как по принципу "точка-точка", так и в качестве многоточечного радиоканала, управляемого многоуровневым протоколом, похожим на протокол мобильной связи GSM.

Bluetooth стала конкурентом таким технологиям, как IEEE 802.11, HomeRF и IrDA, хотя последняя и не предназначена для построения локальных сетей, но является самой распространенной технологией беспроводного соединения компьютеров и периферийных устройств.

Одними из немаловажных параметров новой технологии должны были стать низкая стоимость устройства связи – в пределах 20 долларов, соответственно небольшие размеры (ведь речь идет о мобильных устройствах) и, что немаловажно, совместимость, простота встраивания в различные устройства. Собственно ради этого и была организована группа SIG, которая, помимо всего прочего, позволила множеству производителей объединиться, а не разрабатывать собственные, несовместимые друг с другом платформы. То есть в скором будущем Bluetooth может стать \"стандартом де-факто\" для беспроводных коммуникаций.

Анализируя исторические факты, мы можем наблюдать то, что практически за небольшой период времени технология Bluetooth вышла на первое место среди аналогичных технологий. Мое мнение, что такая технология как Bluetooth заслуживает внимания.

Глава 1. Концепция и технические принципы беспроводной передачи информации.

1.1. Концепция беспроводной передачи информации. В целом, технологии беспроводной передачи данных, как и кабельные технологии, можно разделить на две большие группы. В одной из них обеспечивается установление прямого соединения на все время сеанса связи, независимо от реальной загрузки канала - так же, как это происходит в кабельных сетях с коммутацией каналов. Такие технологии обеспечивают синхронную связь - на одном конце происходит передача, а на другом, в то же самое время, - прием. Технологии другой группы аналогичны системам с коммутацией пакетов - в них не обеспечивается синхронность, но зато и соединение устанавливается только на время реальной передачи, поэтому наличествующая емкость канала используется значительно более эффективно. Технологии первого типа больше подходят для телефонных переговоров (хотя они широко применяются и для передачи данных), технологии второго типа предназначены в первую очередь для передачи данных.

По способу радиочастотной модуляции все технологии можно разделить на узкополосные и широкополосные. При использовании технологии первой группы передача ведется в узком диапазоне вблизи строго определенной частоты. Отсюда - взаимные наводки, необходимость 'делить' эфир, невозможность работы двух устройств в непосредственной близости друг от друга. Широкополосные технологии, называемые так потому, что в них для передачи информации используется значительно более широкий диапазон, чем при обычных методах модуляции, обладают более высокой помехоустойчивостью по отношению к узкополосным шумам и более экономно используют спектр.

Можно перечислить, как минимум пять технологий беспроводной передачи данных вне помещений:

1. Радиорелейные линии. Это системы, построенные на основе узкополосных технологий и предназначенные для передачи данных с большими скоростями (до 155 Мбит/с) на высокой частоте. Они робота-ют по синхронной технологии. Для использования этой технологии необходимо обеспечить прямую видимость между ретрансляторами.1

2. Радио X.25. Эта технология также основана на узкополосной технологии передачи данных. Она работает на относительно низкой частоте (400 - 500 МГц), и поэтому в ней предъявляются менее жесткие требования к прямой видимости между передающей и приемной станциями. Как следует из самого названия, здесь данные передаются по методу коммутации пакетов.

3. Устройства CDPD (Cellular Digital Packet Data). Это беспроводные устройства, при передаче кодирующие данные по широкополосной технологии и работающие в асинхронном режиме. Они обеспечивают невысокие скорости обмена информации (до 19200 bps).

4. Широкополосные радиомодемы. Они работают по методу синхронной связи на частотах 2,4 и 5,7 ГГц, обеспечивая высокую скорость передачи данных (до 2 Мбит/с).

5. Беспроводные сети Ethernet. Эти средства связи работают по широкополосной технологии и передают данные в асинхронном режиме. Они обеспечивают достаточно высокие скорости обмена данными (до 4 Мбит/с) при экономичном расходовании полосы пропускания (что свойственно средствам асинхронной передачи данных).2

Для организации беспроводной передачи данных между локальными сетями или между компьютером и опорной сетью наиболее привлекательна именно последняя технология, представляющая собой, по существу, 'привычную' для компьютера среду, где в качестве носителя используются радиоволны.

Radio-Ethernet - это стандарт организации беспроводных коммуникаций на ограниченной территории в режиме локальной сети: несколько абонентов имеют равноправный доступ к общему каналу передачи. Согласно этому стандарту канал может быть организован по любой из следующих трех технологий:

1. Передача в инфракрасном спектре;

2. Передача широкополосного сигнала (ШПС) по методу прямой последовательности (DSSS);

3. Передача широкополосного сигнала по методу частотных скачков (FHSS).

Сети инфракрасного диапазона ориентированы в первую очередь на использование внутри помещений. Обе широкополосные технологии (DSSS и FHSS) предлагаются в двух частотных диапазонах: один в диапазоне 902-928 МГц, другой в диапазоне от 2400 МГц до 2483,5 МГц. Последний мы кратко обозначим 2,4 ГГц и в дальнейшем основной акцент сделаем именно на нем, поскольку стандарт 802.1 1 регламентирует именно его. Кроме того, в Европе и России диапазон 915 МГц сильно загружен другими средствами связи и поэтому рекомендуется к использованию в основном внутри зданий.

Диапазон же 2,4 ГГц приемлем для работы как внутри зданий, так и снаружи. При наружном использовании мощность передатчика не должна превышать 100 милливатт. Технология широкополосного сигнала и стандарт 802.11. Эта технология была изобретена как средство помехоустойчивой кодированной передачи информации с использованием сигнала малой мощности. Другое ее название — технология шумоподобного сигнала; в нем находит свое отражение кодирование информации при передаче и малая мощность радиосигнала. После многих лет успешного использования в оборонных отраслях это технология нашла и гражданское применение, и именно в таком качестве она описывается в стандарте 802.1 1 .

При передаче информации по методу ШПС используется значительно более широкая полоса частот, чем это требуется при обычной передаче. По существу, ШПС представляет собой метод модуляции несущей частоты полезным сигналом, отличный от общеизвестных методов амплитудной, частотной и фазовой модуляции. Разработаны два принципиально различающихся между собой метода ШПС - модуляции: прямой последовательности (Direct Sequence Spread Spectrum - DSSS) и метод частотных скачков (Frequency Hopping Spread Spectrum - FHSS). Метод ШПС обеспечивает кодированную передачу данных. Принять передачу может только тот, чье оборудование 'знает', каким образом были закодированы данные в передаче. Кроме того, ШПС обеспечивает высокую степень защиты данных от помех при передаче. Наконец, использование ШПС позволяет двум передатчикам, настроенным на разные алгоритмы кодирования, передаваемой информации, работать в одной территориальной зоне в одном диапазоне частот без взаимных помех.

Широкому распространению технологии ШПС также способствовала ее относительная дешевизна при массовом производстве. Вся сложность широкополосной технологии запрограммирована в нескольких микроэлектронных компонентах, а стоимость микроэлектроники при массовом производстве весьма невелика. Что же касается остальных компонентов широкополосных устройств - СВЧ - электроники, антенн, - то за счет чрезвычайно малой мощности радиосигналов они оказываются дешевле и проще, чем в обычном «узкополосном» случае - например, на радиорелейных линиях.

1.2. Технические принципы беспроводной передачи информации. Радиочастотные ШПС - технологии: DSSS и FHSS.

Метод прямой последовательности DSSS.

Не вдаваясь в технические подробности, метод прямой последовательности (DSSS) можно представить себе следующим образом. Вся используемая «широкая» полоса частот делится на некоторое число подканалов - по стандарту 802.11 их должно быть 11. Каждый передаваемый бит информации превращается по заранее зафиксированному алгоритму в последовательность из 11 «чипов»; интенсивность сигнала одного чипа близка к фоновой, однако при приеме последовательность чипов декодируется по тому же алгоритму, что и при кодировке, и таким образом полезный сигнал удается выделить на фоне шума. Другая пара приемник-передатчик может использовать другой алгоритм кодировки - декодировки, причем количество алгоритмов практически неограниченно. Первое очевидное преимущество этого метода — защита передаваемой информации от подслушивания («чужой» DSSS-приемник использует другой алгоритм и не сможет декодировать информацию не от своего передатчика). Кроме того, благодаря 11-кратной избыточности передачи можно обойтись сигналом очень малой мощности (по сравнению с уровнем мощности сигнала при использовании обычной узкополосной технологии). Еще одно чрезвычайно полезное свойство DSSS-устройств заключается в том, что благодаря очень низкому уровню мощности своего сигнала они практически не создают помех обычным радиоустройствам (узкополосным большой мощности) — последние принимают широкополосный сигнал за шум в пределах допустимого. Наконец, обычные устройства не мешают широкополосным, так как их сигналы большой мощности «шумят» каждый только в своем узком канале и не могут целиком заглушить широкополосный сигнал.

Метод частотных скачков (FHSS).

При кодировке по методу частотных скачков (FHSS) вся отведенная для передач полоса частот разделяется на подканалы (по стандарту 802.11 их 79). В каждый момент времени каждый передатчик использует только один из подканалов, перескакивая с одного подканала на другой через определенные промежутки времени, не превышающие 20 мс. Эти скачки происходят синхронно на передатчике и приемнике в заранее зафиксированной псевдослучайной последовательности, известной обоим; ясно, что, не зная последовательности переключений принять сигнал нельзя. Другая пара передатчик-приемник должна использовать и другую последовательность переключений частот, заданную независимо от первой. В одной полосе частот и на одной территории в пределах прямой видимости (в одной «ячейке») таких последовательностей может быть много.

Метод частотных скачков, так же как и описанный выше метод прямой последовательности, гарантирует конфиденциальность и некоторую помехозащищенность передачи. Последняя обеспечивается тем, что если на каком-нибудь из 79 подканалов передаваемый пакет не принят, приемник выдает сообщение, и передача этого пакета повторяется на одном из следующих подканалов (в последовательности скачков).

С другой стороны, поскольку при использовании метода частотных скачков, в отличие от метода прямой последовательности, Влияние узкополосных помех на передачу данных по методу DSSS (А) и FHSS (Б) трансляция на каждом подканале ведется на достаточно большой мощности, сравнимой с мощностью обычных узкополосных устройств, передача сигнала по описанному способу уже способна повлиять на передачи остальных участников диапазона.

Сравнение методов DSSS и FHSS.

Метод DSSS позволяет достичь большей производительности, обеспечивает большую устойчивость к узкополосным помехам (поскольку выбором поддиапазона для передачи часто удается отстроиться от помех) и большую дальность и связи. Кроме того, два устройства FHSS могут работать в непосредственной близости друг от друга без взаимных наводок. В то же время продукция для FHSS выпускается значительно большим количеством компаний, она проще и дешевле, однако и пропускная способность ее ниже. Еще одно достоинство FHSS-устройств состоит в том, что в отличие от DSSS они могут сохранять работоспособность в условиях широкополосных помех, например, создаваемых DSSS-передатчиками; впрочем, при этом сами они создают помеху для обычных узкополосных устройств. Один из существенных недостатков FHSS - меньшая дальность связи вне зданий. Приведенное сравнение дает основания для следующих рекомендаций. FHSS-технология в любом из диапазонов 915 МГц и 2.4 ГГц, а также DSSS-технология в диапазоне 915 МГц должны применяться преимущественно внутри зданий или на частной территории при отсутствии помех радиоустройствам, включая широкополосные, находящимся вне этих зданий и территорий. В свою очередь, DSSS-технология в диапазоне 2,4 ГГц наиболее приспособлена для наружного применения.

Топологии беспроводных сетей.

Начнем с Ethernet. Наиболее простым и прямолинейным воплощением этой топологии является беспроводная сеть конфигурации "все-со-всеми". При работе по такой схеме в каждый из компьютеров, объединенных в беспроводную сеть, устанавливается беспроводной сетевой адаптер, обычно снабженный всенаправленной антенной. Причем в помещении, где развернута беспроводная сеть, формируется как бы единая среда обмена информацией, которая фактически лежит в основе самой идеологии Ethernet. При этом механизм обработки коллизий работает примерно так же, как и в кабельной сети, да и вообще, работа беспроводной сети в такой конфигурации мало, чем отличается от работы кабельной сети - изменяется лишь носитель информации. Радиус действия беспроводной сети в данной конфигурации обычно весьма невелик - чаще всего все рабочие станции располагаются в пределах одного помещения. Между станциями (точнее, их сетевыми адаптерами), объединенными в беспроводную сеть такого класса, не должно быть значительных препятствий для распространения радиоволн (прямой видимости, впрочем, не требуется).3

Другая возможная топология сети, основанная на использовании устройств входа, - учрежденческая сотовая сеть для беспроводных сетевых рабочих станций. В качестве таких сетевых станций здесь обычно выступают ноутбуки, владельцы которых вынуждены перемещаться из одной комнаты в другую. Сотовая вычислительная сеть может применяться и в обширных производственных помещениях, где не все рабочие станции находятся в зоне прямой видимости друг друга (например, где распространению радиоволн мешают крупные промышленные установки). Для развертывания такой сети необходимо специфическое программное обеспечение; некоторые компании, производящие оборудование для беспроводных сетей, включают соответствующее ПО в комплект поставки своих изделий.

Как уже было сказано, через устройства входа происходит обмен информацией междубеспроводной и кабельной частями сети. Пока что мы рассмотрели ситуацию, когда устройство входа связывает небольшой беспроводной сегмент с большой кабельной сетью. Эту конфигурацию можно "обратить", использовав два устройства входа для связи двух кабельных сегментов между собой. Снабдив каждое из устройств входа направленной антенной и направив эти антенны, друг на друга, мы получим беспроводную топологию типа "точка-точка" (point-to-point).4 Именно такая топология обычно применяется для организации беспроводных мостов между кабельными сегментами. Устройства входа были использованы в нашем примере только для наглядности; на самом деле для организации беспроводных мостов выпускаются и специализированные устройства. Дальность связи в подобных мостах может достигать нескольких десятков километров; для успешного функционирования моста по-прежнему необходима прямая видимость между связываемыми точками. Впрочем, требование прямой видимости (равно как и ограничение на расстояние между кабельными сегментами) можно довольно легко обойти, установив на линии распространения сигнала репитеры. Такие устройства также выпускаются рядом компаний - производителей оборудования для беспроводных вычислительных сетей. Поскольку работа в конфигурации "точка-точка" предполагает использование антенн, имеющих довольно узкую диаграмму направленности, при развертывании беспроводных мостов приходится заботиться о том, чтобы антенны "видели" друг друга. Несмотря на кажущуюся сложность задачи, она вполне решаема.

Беспроводные мосты Ethernet могут быть организованы и по более сложной, имеющей топологию "звезда", схеме. Такая схема очень удобна для реализации корпоративной сети с большим числом филиалов; реализовать ее можно как на программном, так и на аппаратном уровне.5 В первом случае схема представляет собой просто совокупность необходимого числа беспроводных мостов, реализованных по схеме "точка-точка"; второй путь реализации предполагает использование специальных устройств, в которых "запаяна" данная топология. Эти устройства выпускаются целым рядом компаний (в качестве примера можно привести изделие Airport компании Windata), однако они, как правило, дороги, а радиус их действия не слишком велик. Поэтому часто пользователи предпочитают "вручную" организовывать сети топологии "звезда" из отдельных беспроводных мостов.

Глава 2. Технология Bluetooth – как способ беспроводной передачи информации.

2.1. Концепция и основные положения технологии Bluetooth . Bluetooth - это современная технология беспроводной передачи данных, позволяющая соединять друг с другом практически любые устройства: мобильные телефоны, ноутбуки, принтеры, цифровые фотоаппараты и даже холодильники, микроволновые печи, кондиционеры. Соединить можно все, что соединяется, то есть имеет встроенный микрочип Bluetooth. Технология стандартизирована, следовательно, проблемы несовместимости устройств от конкурирующих фирм быть не должно.

Bluetooth - это маленький чип, представляющий собой высокочастотный (2.4 - 2.48 ГГц) приёмопередатчик, работающий в диапазоне ISM (Industry, Science and Medicine; промышленный, научный и медицинский). Для использования этих частот не требуется лицензия, исключения рассмотрим ниже. Скорость передачи данных, предусматриваемая стандартом, составляет порядка 720 Кбит/с в асимметричном режиме и 420 Кбит/с в полнодуплексном режиме. Обеспечивается передача трех голосовых каналов, но не видеосигнала. Энергопотребление (мощность передатчика) не должно превышать 10 мВт. Изначально технология предполагала возможность связи на расстоянии не более 10 метров. Сегодня некоторые фирмы предлагают микросхемы Bluetooth, способные поддерживать связь на расстоянии до 100 метров. Как радиотехнология, Bluetooth способна "обходить" препятствия, поэтому соединяемые устройства могут находиться вне зоны прямой видимости. Соединение происходит автоматически, как только Bluetooth-устройства оказываются в пределах досягаемости, причем не только по принципу точка - точка (два устройства), но и по принципу точка - много точек (одно устройство работает с несколькими другими). Естественно, для реализации технологии Bluetooth на практике необходимо определенное программное обеспечение (ПО). Кстати, в новую версию операционной системы MS Windows Whistler встроена поддержка Bluetooth.

Технология Bluetooth предусматривает три уровня защиты:

Технология Bluetooth предусматривает три уровня защиты:

1. Минимальная - данные кодируются общим ключом и могут приниматься любым устройством без ограничения.

2. Защита на уровне устройства - в чипе прописывается уровень доступа, в соответствии с которым устройство может получать определенные данные от других устройств.

3. Защита на уровне сеанса связи - данные кодируются 128-битными случайными номерами, хранящимися в каждой паре чипов, участвующих в конкретном сеансе связи.

Чип Bluetooth реализован с учетом всех современных тенденций. Размер чипа - менее одного квадратного сантиметра. Применяемая частота позволяет ограничить потребляемую мощность 1мВт. Подобные характеристики позволяют интегрировать чипы Bluetooth в таких устройствах, как мобильные телефоны и карманные компьютеры.

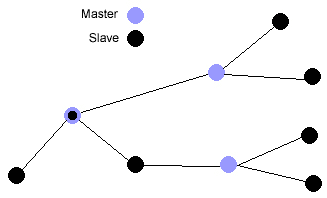

2.2. Технические аспекты установки соединения между Bluetooth устройствами. Оказавшись рядом, Bluetooth устройства могут устанавливать не только соединения типа точка-к-точка, когда имеется только два устройства, но и точка-к-многоточек, когда одно устройство одновременно работает с несколькими другими. При соединении одного устройства с несколькими другими, устройство которое обслуживает несколько соединений, называется master, а подключенные устройства - slave. К одному master’у может быть подключено до семи активных slave. Кроме активных slave (то есть, устройств, которые активно обмениваются данными), может существовать множество неактивных slave, которые не могут обмениваться данными с master, пока заняты все каналы, но, тем не менее, остаются, синхронизированы с ним. Такая структура называется piconet.

В одной piconet может быть только один master, однако каждый slave может одновременно являться master’ом для других устройств, и образовывать свой piconet. Несколько piconet объединенных таким образом образуют scatternet. В рамках scatternet разные устройства могут не только быть одновременно master и slave одновременно для различных piconet, но и просто slave для разных piconet. Более наглядно с этой структурой можно ознакомиться на представленном ниже рисунке.

Более того, в случае необходимости любой slave в piconet может стать master. Естественно, старый master при этом становится slave. Таким образом, в scatternet могут объединяться столько Bluetooth устройств, сколько необходимо, логические связи могут образовываться так, как это требуется, и могут изменяться как угодно, в случае необходимости. Единственное условие, различные piconet входящие в один scatternet должны иметь разные каналы связи, то есть работать на различных частотах и иметь различные hopping channel. Hopping - это регулярная смена частот, определяемая параметрами hopping sequence. Всего спецификация предусматривает 10 вариантов hopping sequence, 5 с циклом в 79 смен и 5 с циклом в 23 смены. С любым hopping sequence частоты сменяются 1600 hops/sec. Используется hopping для того, что бы бороться с затуханием радиосигнала и интерференцией.

Как уже говорилось, автоматическая установка соединения между Bluetooth устройствами, находящимися в пределах досягаемости является одной из важнейших особенностей Blueooth, поэтому первое, с чего начинается работа Bluetooth устройства в незнакомом окружении - это device discovery, или, по-русски, поиск других Bluetooth устройств. Для этого посылается запрос, и ответ на него зависит не только от наличия в радиусе связи активных Bluetooth устройств, но и от режима в котором находятся эти устройства. На этом этапе возможно три основных режима.

Discoverable mode. Находящиеся в этом режиме устройства всегда отвечают на все полученные ими запросы.

Limited discoverable mode. В этом режиме находятся устройства которые могут отвечать на запросы только ограниченное время, или должны отвечать только при соблюдении определённых условий.

Non-discoverable mode. Находящиеся в этом режиме устройства, как видно из названия режима, не отвечают на новые запросы.

Но это ещё не всё. Даже если удаётся обнаружить устройство, оно может быть в connectable mode или в non-connectable mode. В non-connectable mode устройство не позволяет настроить некоторые важные параметры соединения, и, таким образом, оно хоть и может быть обнаружено, обмениваться данными с ним не удастся. Если устройство находится в connectable mode, то на этом этапе Bluetooth устройства договариваются между собой об используемом диапазоне частот, размере страниц, количестве и порядке hop’ов, и других физических параметрах соединения.

Если процесс обнаружения устройств прошёл нормально, то новое Bluetooth устройство получает набор адресов доступных Bluetooth устройств, и за этим следует device name discovery, когда новое устройство выясняет имена всех доступных Bluetooth устройств из списка. Каждое Bluetooth устройство должно иметь свой глобально уникальный адрес (вроде как MAC-адреса у сетевых плат), но на уровне пользователя обычно используется не этот адрес, а имя устройства, которое может быть любым, и ему не обязательно быть глобально уникальным. Имя Bluetooth устройства может быть длиной до 248 байт, и использовать кодовую страницу в соответствии с Unicode UTF-8 (при использовании UCS-2, имя может быть укорочено до 82 символов). Спецификация предусматривает, что Bluetooth устройства не обязаны принимать больше первых 40 символов имени другого Bluetooth устройства. Если же Bluetooth устройство обладает экраном ограниченного размера, и ограниченной вычислительной мощью, то количество символов, которое оно примет может быть уменьшено до 20.

Ещё одной из важнейших особенностей Bluetooth является автоматическое подключение Bluetooth устройств к службам, предоставляемым другими Bluetooth устройствами. Поэтому, после того как имеется список имён и адресов, выполняется service discovery, поиск доступных услуг, предоставляемых доступными устройствами. Получение или предоставление, каких либо услуг - это то, ради чего всё собственно и затевалось, поэтому для поиска возможных услуг используется специальный протокол, называемый, как несложно догадаться, Service Discovery Protocol (SDP), более подробно он будет описан ниже.

Естественно, Bluetooth не могла обойтись без такой важной вещи, как технология защиты передаваемых данных, встроенной в сам протокол. В зависимости от выполняемых задач, предусмотрено три режима защиты в которых может находится устройство.

Security mode 1 (non secure), устройство не может самостоятельно инициировать защитные процедуры.

Security mode 2 (service level enforced security), устройство не инициирует защитные процедуры пока не установлено и не настроено соединение. После того как соединение установлено, процедуры защиты обязательны, и определяются типом и требованиями используемых служб.

Security mode 3 (link level enforced security), защитные процедуры инициируются в процессе установления и настройки соединения. Если удалённое устройство не может пройти требований защиты, то соединение не устанавливается.

Естественно, что Security mode 3 и 2 могут использоваться вместе, то есть сначала устанавливается защищённое соединение, а потом оно ещё защищается в соответствии с требованиями и возможностями конкретной службы.

Основой системы безопасности Bluetooth, используемой в Security mode 3, является понятие сеансового ключа, или Bond. Сеансовый ключ генерится в процессе соединения двух устройств, и используется для идентификации и шифрования передаваемых данных. Для генерации ключа могут использоваться самые различные составляющие, от заранее известных обоим устройствам значений, до физических адресов устройств. Комбинируя защиту на уровне соединения с защитой на уровне приложений (где может использоваться абсолютно любая из существующая на сегодня систем защиты данных) можно создавать достаточно надёжно защищённые соединения. Но всё равно, очевидной слабостью Bluetooth соединений с точки зрения построения защищённых соединений остаётся возможность перехвата трафика, причём для этого даже не придётся использовать, какое либо специфическое оборудование. Впрочем, эта проблема не нова, и в настоящее время часто приходится использовать открытые сети, вроде Интернет, где возможен перехват трафика, для передачи закрытых данных. Противодействие "брони и снаряда" продолжается.

2.3. Набор базовых протоколов, используемых в Bluetooth для передачи различных типов данных. После того, как соединение установлено, его можно использовать для самых различных целей. Возможно это благодаря набору базовых протоколов, используемых в Bluetooth для передачи различных типов данных. С упрощённой схемой их зависимости друг от друга можно ознакомиться на приведённой ниже схеме.

В основе всего, как видно из схемы, лежит baseband protocol. Baseband protocol определяется физическими характеристиками радиоканала, и в самых общих чертах на его особенностях я останавливался в начале статьи. На более высоких уровнях стоит остановиться немного поподробнее сейчас.

Logical Link Control and Adaptation Layer Protocol или L2CAP, является базовым протоколом передачи данных для Bluetooth. Как описано выше, baseband protocol позволяет устанавливать синхронные (Synchronous Connection-Oriented, или SCO) и асинхронные (Asynchronous Connection-Less, или ACL) соединения. L2CAP, как видно из схемы, работает только с асинхронными соединениями. Так же из схемы видно, что многие протоколы и службы более высокого уровня используют L2CAP как транспортный протокол. В полном соответствии с идеологией Bluetooth L2CAP является простым протоколом, который предъявляет минимум требований к вычислительным мощностям и размеру оперативной памяти устройств, которые его используют. Основные особенности, заложенные в L2CAP таковы:

Protocol Multiplexing. L2CAP является транспортом для многих протоколов и служб, поэтому он обеспечивает возможность разобраться, к какому протоколу или службе относится переданный пакет, что обеспечивает доставку пакета именно тому, кому его ждёт.

Segmentation and Reassembly. Максимальной длиной пакета для L2CAP является 64 килобайта, для baseband protocol это число ещё меньше, всего 341 байт. Однако, иногда требуется передача больших пакетов, поэтому L2CAP обеспечивает разбивку большого пакета на несколько более мелких, и последующую сборку первоначального пакета.

Quality of Service. L2CAP поддерживает QoS, что позволяет Bluetooth устройствам отслеживать свободные ресурсы соединения и не позволять, что бы ширина канала или временные задержки для отслеживаемой службы опускались ниже критических значений.

Groups. L2CAP поддерживает адресацию не одному клиенту, а сразу целой группе.

Кроме L2CAP непосредственно с baseband protocol работают Link Management Protocol, или LMP, и Voice каналы, используемые для передачи аудиоинформации в синхронном режиме.

LMP является служебным протоколом, используемым для управления каналом, и не использующимся для передачи данных. Сообщения LMP используются для настройки физических характеристик канала, для слу<

|

из

5.00

|

Обсуждение в статье: Глава 3. Некоторые аспекты практического применения технология Bluetooth . |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы