|

Главная |

Маски подсети переменной длины (VLSM)

|

из

5.00

|

Основной задачей VLSM является сохранение IP-адресов, поскольку при обращении к подсетям IP– адреса теряются в математических преобразованиях. Например, если имеется адрес сети класса С и необходимо иметь 14 подсетей, 10 из которых являются глобальными каналами, использующими только два IP– адреса, то придется впустую потратить большой объем адресного пространства, если все интерфейсы на маршрутизаторе будут использовать одну и ту же маску. На рисунке 3 изображен маршрутизатор с 14 интерфейсами, каждый из которых использует одну и туже маску.

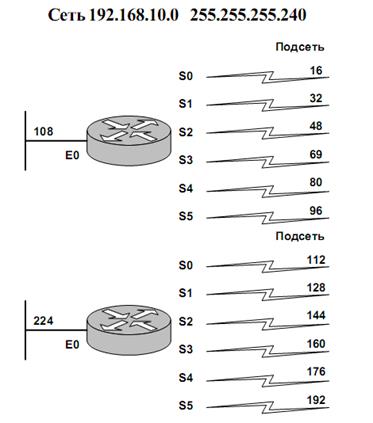

Рисунок 3. Адресация без применения VLSM

В данном случае у нас имеется 14 подсетей, у каждой - по 14 хостов на каждом интерфейсе. У нас существует только одна возможность – использовать маску 255.255.255.240, поскольку она позволяет иметь 14 подсетей. В этом случае может быть только по 14 хостов в каждой локальной и глобальной сети, поскольку остальные биты зарезервированы. Однако соединения с глобальными сетями являются двухточечными и используют только два IP– адреса. Каждому соединению с глобальной сетью приписывается по 14 хостов, что может оказаться неэффективным. Рассмотрим рисунок 4.

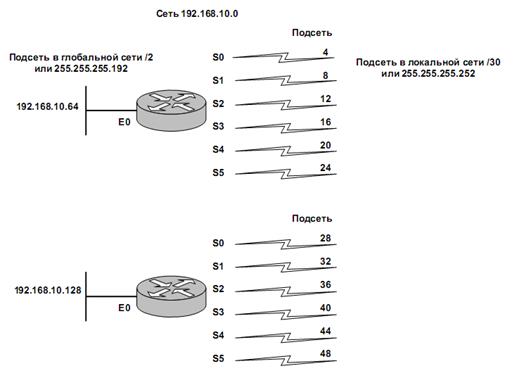

Поскольку мы можем использовать для каждого интерфейса маски различной длины, у нас теперь по два хоста на каждый интерфейс глобальной сети и по 64 хоста на каждый интерфейс локальной сети!

Рисунок 4. Адресация с использованием VLSM

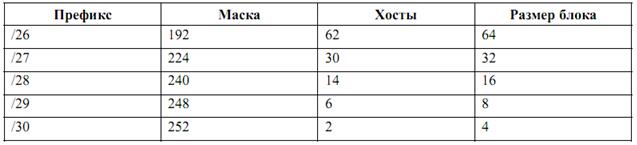

Порядок создания VLSM – масок Для того чтобы создавать VLSM–маски быстро и эффективно, необходимо понимать, каким образом можно совместно использовать для создания VLSM–масок размеры блоков и диаграммы. В таблице 2 показаны размеры блоков, используемые для создания VLSM–масок для сетей класса С. Например, если требуется иметь 25 хостов, то необходим блок размером 32. При необходимости иметь 11 хостов размер используемого блока составит 16. Выучите размеры блоков, приведенные в этой таблице.

Таблица 2. Размеры блоков

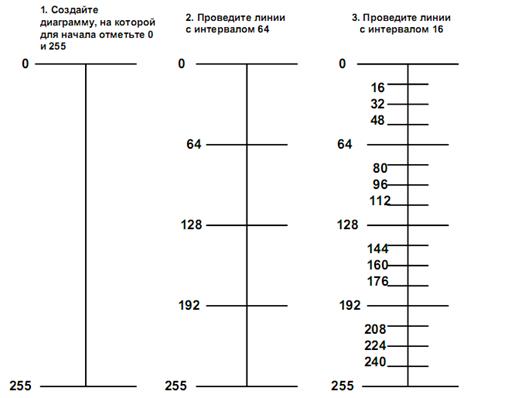

На следующем этапе необходимо создать VLSM–таблицу. На рисунке 5 показаны три шага, которые требуется выполнить для создания VLSM–таблицы.

Рисунок 5. Три шага, необходимых для создания VLSM–таблицы

Можно завершить создание диаграммы, выполнив шаги 4 и 5, которые разобьют таблицу на группы по 8 и по 4 адреса, что окажется необходимым для соединений с глобальными сетями.

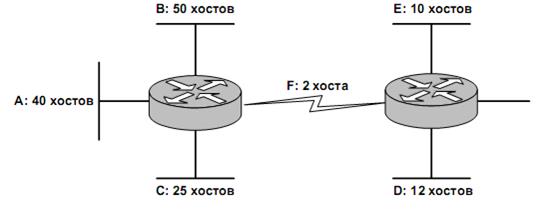

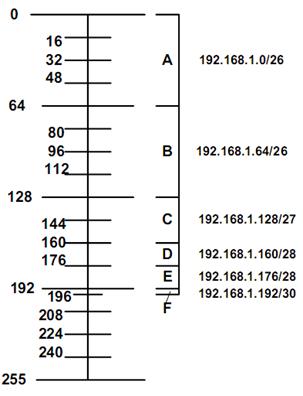

Теперь возьмем размер нашего блока и VLSM–таблицу и попробуем создать VLSM, использующую адрес сети класса С для сети, изображенной на рисунке 6.

Рисунок 6. Пример сети с использованием VLSM

Следующим шагом будет заполнение VLSM–таблицы, как показано на рисунке 7.

Рисунок 7. Пример VLSM–таблицы

Обратите внимание, что мы использовали сетевой адрес 192.168.1.0 и прибавили префикс для каждого использованного размера блока. Теперь полученные адреса и маски можно применить к интерфейсам маршрутизаторов. У нас остается много свободного пространства для роста. Мы никогда не сумели бы добиться этого при использовании единой маски подсети.

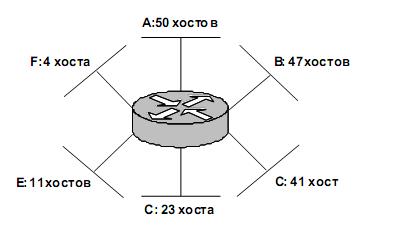

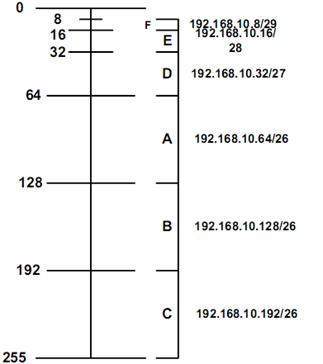

Рассмотрим еще один пример. На рисунке 8 изображена сеть с шестью интерфейсами, каждому из которых необходимо различное число хостов.

Рисунок 8. Второй пример VLSM–сети

Сначала создадим соответствующую VLSM–таблицу и используем диаграмму с размерами блоков для заполнения таблицы подсетями. На рисунке 9 приведено одно из возможных решений.

Рисунок 9. VLSM–таблица для второго примера

Здесь мы использовали практически весь диапазон адресов полностью. В этом случае остается не так много места для дальнейшего роста сети.

|

из

5.00

|

Обсуждение в статье: Маски подсети переменной длины (VLSM) |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы