|

Главная |

Защита информации от несанкционированного доступа

|

из

5.00

|

Информация, циркулирующая в корпоративной сети весьма разнообразна. Все информационные ресурсы разделены на три группы: Сетевые ресурсы общего доступа; Информационные ресурсы файлового сервера;

Информационные ресурсы СУБД. Каждая группа содержит ряд наименований информационных ресурсов, которые в свою очередь имеют индивидуальный код, уровень доступа, расположение в сети, владельца и т.п. Эта информация важна для предприятия и его клиентов, поэтому она должна иметь хорошую защиту. Электронные ключи все компьютеры, работающие со сведениями, составляющими коммерческую тайну, оборудованы дополнительными программно-аппаратными комплексами. Такие комплексы представляют собой совокупность программных и аппаратных средств защиты информации от несанкционированного доступа. Аппаратная часть, подобных комплексов так называемый электронный замок представляет собой электронную плату, вставляемую в один из слотов компьютера и снабженную интерфейсом для подключения считывателя электронных ключей таких типов как: Smart Card, Touch Memory, Proximity Card, eToken. Типичным набором функций, предоставляемых такими электронными замками, является: - регистрации пользователей компьютера и назначения им персональных идентификаторов (имен и/или электронных ключей) и паролей для входа в систему; - запрос персонального идентификатора и пароля пользователя при загрузке компьютера. Запрос осуществляется аппаратной частью до загрузки ОС; - возможность блокирования входа в систему зарегистрированного пользователя; - ведение системного журнала, в котором регистрируются события, имеющие отношение к безопасности системы; - контроль целостности файлов на жестком диске; - контроль целостности физических секторов жесткого диска; - аппаратную защиту от несанкционированной загрузки операционной системы с гибкого диска,CD-ROM или USB портов; - возможность совместной работы с программными средствами защиты от несанкционированного доступа.

На предприятии используется такой вариант защиты информации как попечительская защита данных. Попечитель - это пользователь, которому предоставлены привилегии или права доступа к файловым информационным ресурсам.

Каждый сотрудник имеет одну из восьми разновидностей прав:

Read - право Чтения открытых файлов;

Write - право Записи в открытые файлы;

Open - право Открытия существующего файла;

Create - право Создания (и одновременно открытия) новых файлов;

Delete - право Удаления существующих файлов;

Parental - Родительские права:

- право Создания, Переименования, Стирания подкаталогов каталога;

- право Установления попечителей и прав в каталоге;

- право Установления попечителей и прав в подкаталоге;

Search - право Поиска каталога;

Modify - право Модификации файловых атрибутов.

Для предотвращения случайных изменений или удаления отдельных файлов всеми работниками используется защита атрибутами файлов. Такая защита применяется в отношении информационных файлов общего пользования, которые обычно читаются многими пользователями. В защите данных используются четыре файловых атрибута:

Запись-чтение,

Только чтение,

Разделяемый,

Неразделяемый.

Пароли

Как я уже указывала, все компьютеры на предприятии защищены с помощью паролей. Модификация, уничтожение BIOS персонального компьютера возможно в результате несанкционированного сброса или работы вредоносных программ, вирусов. В зависимости от модели компьютера защита BIOS обеспечивается:

- установкой переключателя, расположенного на материнской плате, в положение, исключающее модификацию BIOS (производится службой технической поддержки подразделения автоматизации);

- установкой административного пароля в ПО SETUP.

Защита BIOS от несанкционированного сброса обеспечивается опечатыванием корпуса компьютера защитной голографической наклейкой.

Используются два типа паролей доступа: административные и пользовательские.

При установке административного и пользовательского паролей следует руководствоваться следующими правилами:

- пользовательский пароль пользователь компьютера выбирает и вводит единолично (не менее 6-ти символов). Администратору информационной безопасности запрещается узнавать пароль пользователя.

- административный пароль (не менее 8-ми символов) вводится администратором информационной безопасности. Администратору информационной безопасности запрещается сообщать административный пароль пользователю.

В том случае если компьютер оборудован аппаратно-программным средством защиты от НСД, которое запрещает загрузку ОС без предъявления пользовательского персонального идентификатора, пользовательский пароль допускается не устанавливать.

Контроль доступа в Интернет

Особое внимание следует уделять доступу работников предприятия к сети Интернет.

Раньше доступ к сети Internet осуществлялся со специализированного рабочего места, называемого Интернет-киоском. Интернет-киоск не был подключен к корпоративной сети предприятия.

Но от этой практики впоследствии отказались. Сейчас все компьютеры корпоративной сети имеют выход в Интернет.

Антивирусная защита

Антивирусные программыАнтивирусная программа (антивирус) — изначально компьютерная программа, которая предназначена для обезвреживания вирусов и различного рода вредоносного ПО, с целью сохранности данных и оптимальной работы вашего персонального компьютера.

Антивирусы защищают ваш компьютер от вирусов и других вредоносных программ, на пример червей и троянов. Антивирусные программы нужно регулярно обновлять в интернете. Для получения обновлений надо подписаться на услугу обновления антивирусных баз производителя антивирусной программы. Перед подключением к сети Интернет необходимо запускать антивирусную программу!

Основные задачи антивирусов:

· Сканирование файлов и программ в режиме реального времени.

· Сканирование компьютера по требованию.

· Сканирование интернет-трафика.

· Сканирование электронной почты.

· Защита от атак враждебных веб-узлов.

Восстановление поврежденных файлов (лечение).Исследование.

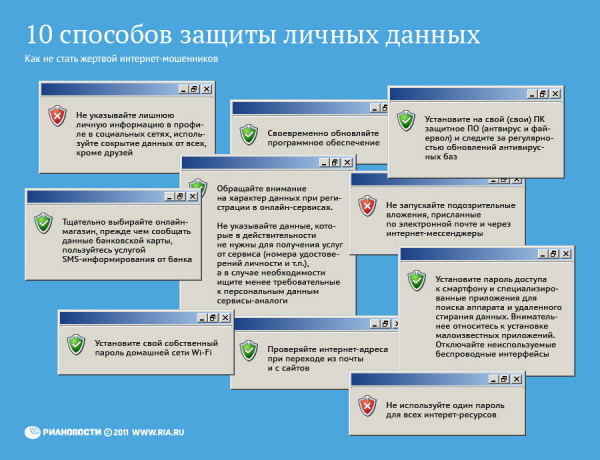

В своём исследование я привела пример правил защиты при работе с интернетом следующие:

Итак, несколько простых советов по «сетевой гигиене».

Необходимо следить за адресами, на которые ведут ссылки. Для того чтобы узнать адрес, на который ведет ссылка необходимо просто навести на нее курсор. Если вам предлагают перейти на сайт Х, а ссылка ведет на сайт Y то тут что-то не так. Возможно, вас пытаются обмануть.

Перед вводом личной информации проверяйте адресную строку браузера. Если вы там увидите что то вроде vkontokte.ru вместо привычного vkontakte, то можете быть уверенны, что вы находитесь на поддельном сайте и у вас пытаются украсть пароль для доступа к вашему аккаунту. После получения данных для доступа к вашему аккаунту злоумышленники могут использовать его для рассылки спама и вирусов вашим друзьям.

Не переходите по незнакомых ссылках, которые приходят вам на почту, в «аську», или в социальные сети. Даже если ссылка пришла от знакомого человека необходимо быть максимально внимательным. Вполне возможно аккаунт вашего знакомого уже взломан, и теперь от его имени рассылают вирусы.

Не скачивайте неизвестные файлы, пришедшие вам на почту или в «аську», даже если файл пришел от вашего знакомого. Перед тем как скачивать такие файлы уточните у отправителя, что это за файл.

Современные поисковые системы и браузеры, например такие как Google Chrome, умеют предупреждать пользователя, когда он пытается зайти на сайт распространяющий вирусы. Необходимо внимательно относиться к таким предупреждениям, скорее всего сайт, который вы пытаетесь посетить,заражен.

Не кликайте по подозрительным рекламным баннерам, предлагающим мгновенное обогащение или другие нереально выгодные услуги и сервисы. Скорее всего, вас пытаются обмануть.

Относитесь с подозрением к программам для «взлома» онлайн сервисов, игр и программ. В результате использования таких программ жертвой «взлома» можете стать именно вы.

Будьте внимательны к файлам загружаемых через BitTorrent, DirectConnect и другие файл обменные сети. Пользователи данных сетей могут распространять вирусы, даже не подозревая об этом.

Не используйте Internet Explorer, особенно его старые версии.

Отключите Java Script. Большая часть сайтов отлично работают без использования Java Script. Для браузера Mozilla Firefox можно использовать плагин Noscript, данное расширение позволяет отключать выполнение скриптов только для неизвестных сайтов.

«Отправьте SMS для разблокировки»: как бороться с троянами-вымогателями

Что делать, если Windows не запускается и требует денег? Не паниковать и не отправлять никаких SMS. Проблему можно решить за пару минут

По данным антивирусной компании «Доктор Веб», трояны семейства Trojan,Winlock - те самые, которые блокируют работу компьютера, находятся на третьем месте по популярности. Это неудивительно, поскольку они приносят своим создателям не только моральное удовлетворение, но и вполне ощутимый доход.

Вредоносные программы чаще всего проникают на компьютер через «дыры» в браузере, через незащищенные порты и бесплатные утилиты, которые, якобы, выполняют какую-то невероятно полезную функцию. Например, загружают картинки в аккаунт «ВКонтакте».

Трояны паразитируют на микроплатежах через SMS и работают строго по одному принципу: они блокируют работу компьютера или браузера и предлагают перепуганному пользователю отправить сообщение на один из коротких номеров в обмен на код разблокировки. Обычно это сопровождается комментарием, что на компьютере установлена нелицензионная копия Windows и необходима срочная ее активация. Попадаются и другие варианты: кто-то пишет, что на компьютере обнаружен вирус, а кто-то в обмен на SMS-сообщение предлагает доступ к порно сайтам.

Идти на поводу у мошенников не стоит категорически. Во-первых, со счета телефона уйдет не 10 рублей, как часто написано на экране, а все 400. Во-вторых, одной SMS вряд ли удастся обойтись. Нет никаких гарантий, что и после серии дорогостоящих сообщений вам, наконец, пришлют код разблокировки. Если прислали - ждите возвращение трояна на следующий день.

Генераторы кодов

Самый простой и довольно эффективный способ побороть блокирующую «заразу» - это обратиться за помощью к генератору кодов. Подобный сервис бесплатно предоставляют на своих сайтах все известные антивирусные компании: «Лаборатория Касперского», «Доктор Веб» и ESET.

Для того, чтобы воспользоваться генератором, нужно ввести в его поле номер телефона, на который троян требует прислать SMS. Наиболее продвинутый сервис предлагает «Доктор Веб». Он поможет подобрать код не только по номеру телефона, но и по названию трояна, и даже по внешнему виду его окна.

Попасть в интернет с зараженного компьютера, скорее всего, не получится. Троян просто не даст увидеть или запустить браузер. Можно попытаться получить доступ к системе нажатием сочетаний клавиш: Win+R, Win+E, Win+U, Win+F или другими подобными. Если это не помогает, а другого компьютера с интернетом под рукой нет, то переходим к следующим пунктам.

Безопасный режим

Можно попробовать войти в зараженную Windows в безопасном режиме. Для этого нужно удерживать клавишу F8 во время загрузки системы, а затем выбрать в появившемся меню пункт «Безопасный режим». Этот вариант может не сработать, если компьютер «подцепил» слишком продуманный троян. Такие удаляют часть реестра Windows, отвечающего за запуск безопасного режима.

В безопасном режиме можно запустить браузер и сходить на перечисленные выше сайты с генераторами кодов. Если с интернетом проблемы или коды не подходят, то открываем меню «Пуск», нажимаем «Выполнить» и вводим в командной строке msconfig. В открывшемся окне «Настройки системы» нужно перейти во вкладку «Автозагрузка» и удалить все подозрительные пункты. Например: plugin.exe, xodeccc.exe, servikes.exe, winloker servis.ехе, onlain servis.ехе, synsql.exe, exxplore.exe. Чтобы не отключить ничего лишнего обращайте внимание на поле «Команда». Оно может помочь понять к какому именно приложению относится автоматически загружаемый компонент.

Другой вариант поведения в «Безопасном режиме» - откат системы на предыдущую точку восстановления. Эту опцию система обязательно предложит, правда только в том случае, если автоматический «бэкап» заранее не был отключен в настройках Windows или не был поврежден трояном. Откат системы может не помочь, если доступно всего несколько точек восстановления, на момент создания которых компьютер уже был заражен трояном.

Если и в безопасном режиме троян выводит свое блокирующее окно, которое загораживает другие приложения, но не занимает весь экран, то помочь запустить браузер, антивирус или «Настройки системы» может «Диспетчер задач», вызываемый с помощью комбинации Ctrl+Alt+Del. Обычно трояны блокируют и его, чтобы не дать пользователю принудительно завершить их работу, но в безопасном режиме диспетчер всегда доступен. В нем также можно попробовать снять все подозрительные задачи, добившись исчезновения окна.

|

из

5.00

|

Обсуждение в статье: Защита информации от несанкционированного доступа |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы