|

Главная |

Применение криптосистемы с открытым ключом для распределения секретных ключей

|

из

5.00

|

На сегодняшний день существует несколько подходов применения криптосистемы с открытым ключом для распределения секретных ключей [7]. Рассмотрим некоторые из них.

Простое распределение секретных ключей состоит в выполнении следующих действий:

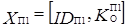

1. Пользователь 1 генерирует пару ключей  , соответственно, открытый и секретный.

, соответственно, открытый и секретный.

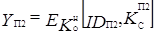

2. Пользователь 1 передает пользователю 2 сообщение  , где

, где  – идентификатор пользователя 1.

– идентификатор пользователя 1.

3. Пользователь 2, получив сообщение  от пользователя 1, так же генерирует свою пару ключей

от пользователя 1, так же генерирует свою пару ключей  .

.

4. Пользователь 2, используя открытый ключ  пользователя 1, шифрует и передает сообщение

пользователя 1, шифрует и передает сообщение  пользователю 1.

пользователю 1.

5. Пользователь 1 уничтожает свой секретный ключ  , а пользователь 2 уничтожает открытый ключ пользователя 1

, а пользователь 2 уничтожает открытый ключ пользователя 1  .

.

Таким образом, оба пользователя имеют сеансовый (секретный) ключ  и могут использовать его для передачи информации, защищенной традиционным шифрованием. По окончании сеанса передачи информации ключ

и могут использовать его для передачи информации, защищенной традиционным шифрованием. По окончании сеанса передачи информации ключ  уничтожается. Однако данный подход уязвим для активных нарушений. Действительно, если нарушитель имеет возможность внедрения в соединение между пользователями, то, выполняя следующие действия (рисунок 2.9), он будет иметь возможность знать секретный (сеансовый) ключ.

уничтожается. Однако данный подход уязвим для активных нарушений. Действительно, если нарушитель имеет возможность внедрения в соединение между пользователями, то, выполняя следующие действия (рисунок 2.9), он будет иметь возможность знать секретный (сеансовый) ключ.

1. Пользователь 1 генерирует пару ключей  и передает пользователю 2 сообщение

и передает пользователю 2 сообщение  .

.

2. Нарушитель перехватывает сообщение  , создает собственную пару ключей

, создает собственную пару ключей  и передает пользователю 2 сообщение

и передает пользователю 2 сообщение  .

.

3. Пользователь 2, получив сообщение  , генерирует свою пару ключей

, генерирует свою пару ключей  , шифрует (используя открытый ключ нарушителя

, шифрует (используя открытый ключ нарушителя  ) и передает сообщение

) и передает сообщение  пользователю 1.

пользователю 1.

4. Нарушитель перехватывает сообщение  , дешифрирует его

, дешифрирует его  , определяет сеансовый ключ

, определяет сеансовый ключ  и передает пользователю 2 сообщение

и передает пользователю 2 сообщение  .

.

В результате оба пользователя имеют сеансовый ключ  , однако не будут подозревать, что он тоже известен и нарушителю.

, однако не будут подозревать, что он тоже известен и нарушителю.

Сценарий распределения секретных ключей с обеспечением конфиденциальности и аутентичности изображен на рисунке 2.10 и состоит в выполнении следующих действий.

1. Пользователи генерируют пары ключей, соответственно  ,

,  , и обмениваются между собой открытыми ключами

, и обмениваются между собой открытыми ключами  и

и  .

.

2. Пользователь 1, используя  , передает пользователю 2 сообщение

, передает пользователю 2 сообщение  , содержащее: свой идентификатор - IDП1;

, содержащее: свой идентификатор - IDП1;  - уникальная метка данного сообщения.

- уникальная метка данного сообщения.

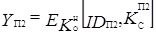

3. Пользователь 2, используя  , передает пользователю 1 сообщение

, передает пользователю 1 сообщение  , содержащее

, содержащее  и

и  - уникальные метки данного сообщения. Наличие метки

- уникальные метки данного сообщения. Наличие метки  убеждает пользователя 1 в том, что только пользователь 2 мог дешифрировать сообщение

убеждает пользователя 1 в том, что только пользователь 2 мог дешифрировать сообщение  .

.

4. Пользователь 1, используя  , передает пользователю 2 сообщение

, передает пользователю 2 сообщение  , содержащее уникальную метку

, содержащее уникальную метку  . Данное сообщение выполняет функцию подтверждения для пользователя 2, что его респондентом является пользователь 1.

. Данное сообщение выполняет функцию подтверждения для пользователя 2, что его респондентом является пользователь 1.

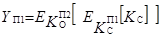

5. Пользователь 1 генерирует секретный (сеансовый) ключ  , который дважды шифруется с использованием: своего секретного ключа

, который дважды шифруется с использованием: своего секретного ключа  и открытого ключа пользователя 2

и открытого ключа пользователя 2  . После выполнения процедуры шифрования сообщение

. После выполнения процедуры шифрования сообщение  передается пользователю 2. Последний, имея открытый ключ пользователя 1 и свой секретный ключ, дешифрирует полученное сообщение.

передается пользователю 2. Последний, имея открытый ключ пользователя 1 и свой секретный ключ, дешифрирует полученное сообщение.

В результате перечисленных действия оба пользователя имеют секретный (сеансовый) ключ  .

.

|

из

5.00

|

Обсуждение в статье: Применение криптосистемы с открытым ключом для распределения секретных ключей |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы