|

Главная |

Угрозы для научных миссий

|

из

5.00

|

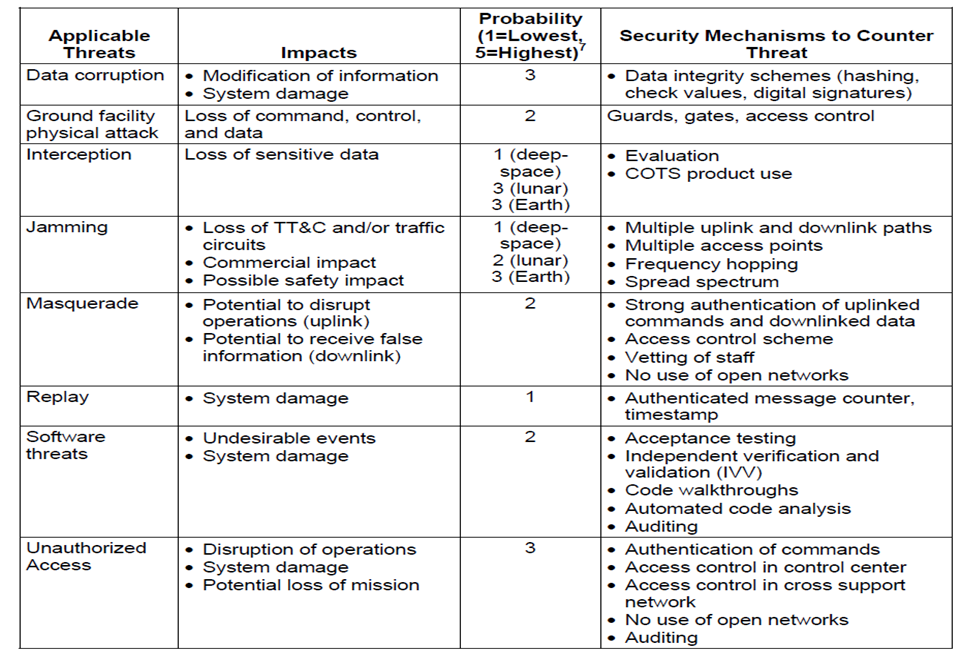

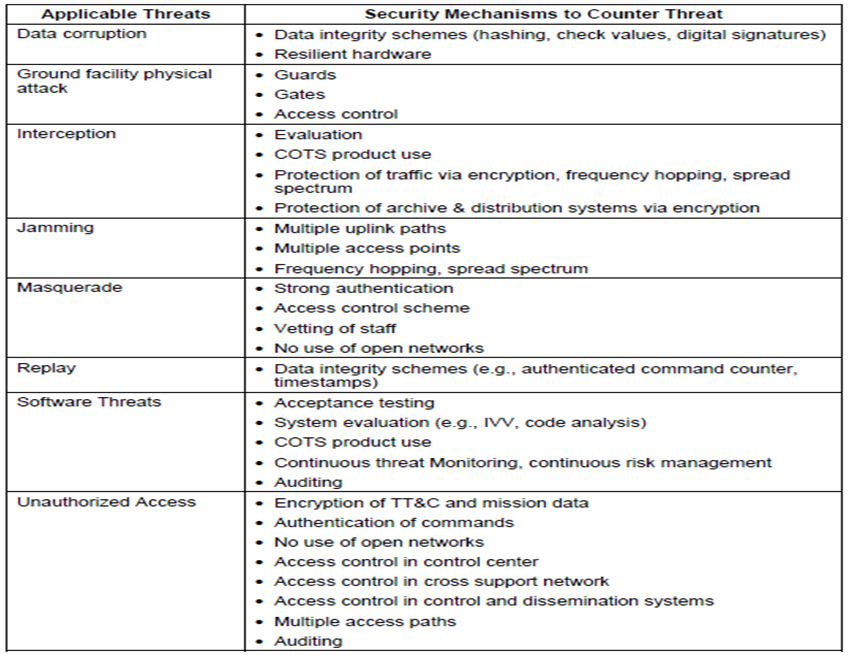

Механизмы безопасности для противодействия угрозам

| Применимые угрозы | Механизм защиты для противодействия угрозы | смягчение угрозы | непредвиденные угрозы |

| Повреждение данных | Схемы целостности данных (хеширование, контрольные значения, цифровые подписи) - Упругое (устойчивое) оборудование | резервное сохранение данных | Проверка целостности резервных копий |

| Физическая атака наземного объекта | - охрана - пункты пропуска - контроль допуска | Альтернативные наземные объекты | отказоустойчивость или горячее резервирование альтернативного объекта |

| Подслушивание, перехват | - Предохранение трафика через шифрование, скачкообразная перестройка частоты, расширение спектра - Защита архивных и распределительных систем с помощью шифрования | Использовать безопасную (скрытную) передачу | Использовать закаленные средства передачи Use hardened transmission facilities |

| Джамминг (шумоподавление, глушение сигнала) | Несколько восходящих радиолиний - Несколько точек доступа - Скачкообразная перестройка частоты, расширение спектра | - Законодательство – Мониторинг – Запрет – Отчетность | Имеют альтернативные частоты или средства передачи доступные |

| отказ в обслуживании | Утрата доступа к ресурсам | Список контроля доступа - Ограничение скорости - "ожидание" сценариев - Сервисное обследование | Брандмауэры – Маршрутизаторы – Переключатели – Системы Предотвращения Вторжений - Частные, сегрегированные сети - Шифрование и аутентификация – Поддержка интернет-провайдера "край" |

| Маскарад | - Строгая аутентификация - Схема контроля доступа - Проверка персонала - Отсутствие пользы открытых сетей | – Строгая аутентификация – Сессии – Поведение – Временная метка – Strong authentication – Session tokens – Behavior – Timestamps | – Системы Обнаружения Вторжений – Системы Предотвращения Вторжений |

| Повтор | Схемы целостности данных (например, аутентифицированный счетчик команд, метки времени) | – Порядковый номер - Одноразовые пароли Сессионные токены (специальные слова) – Временная метка - Вызов-ответ | – Системы Обнаружения Вторжений – Системы Предотвращения Вторжений |

| Угрозы ПО | – Приемочное тестирование - Оценка системы (например, IVV, анализ кода) - использовать COTS продукты - Непрерывный Мониторинг угроз, непрерывное управление рисками - Мониторинг безопасности во время выполнения – Ревизионный - Разделение программного обеспечения (доверенная вычислительная база) - Надежность цепочки поставок | Безопасные методологии разработки программного обеспечения | Разработка нескольких независимых реализаций из одной и той же спецификации для более высоких платформ обеспечения |

| Неавторизованный доступ | - Шифрование данных TT & C и миссии - Аутентификация команд - Отсутствие пользы открытых сетей - Управление доступом в центре управления – Контроль доступа в сеть помогает - Контроль доступа в системах контроля и распространения - Несколько путей доступа – Ревизионный | - Strong authentication – Session tokens (nonces) – One-time passwords – Multi-factor authentication | – Системы Обнаружения Вторжений – Системы Предотвращения Вторжений |

| Испорченные Аппаратные Компоненты | - Цепочки доверия - Подлинность оборудования - Проверенные поставщики оборудования - Проверенное производство оборудования - Анализ функциональности оборудования - Компоненты оборудования мульти-поставщика | - Разнообразный закупать оборудования - Слепая покупка покупка - Случайное IVV тестирование | –– Мониторинг использования ресурсов – Обнаружение вторжений – Предотвращение вторжений - Проверенные резервные запасы оборудования |

|

из

5.00

|

Обсуждение в статье: Угрозы для научных миссий |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Популярное:

Как выбрать специалиста по управлению гостиницей: Понятно, что управление гостиницей невозможно без специальных знаний. Соответственно, важна квалификация...

Личность ребенка как объект и субъект в образовательной технологии: В настоящее время в России идет становление новой системы образования, ориентированного на вхождение...

©2015-2024 megaobuchalka.ru Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав. (213)

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы