|

Главная |

Шенноновское понятие секретных систем

|

из

5.00

|

По Шеннону существует три общих типа секретных систем:

1. Системы маскировки, которые включают в себя применение таких методов, как невидимые чернила, представление сообщения в форме безобидного текста или маскировки криптограммы, и другие методы, с помощью которых факт наличия сообщения скрывается от противника;

2. Тайные системы (например, инвертирование речи), в которых для раскрытия сообщения требуется специальное оборудование;

3. «Собственно» секретные системы, где смысл сообщения скрывается при помощи шифра, кода и т.д., но само существование сообщения не скрывается и предполагается. Что противник обладает любым специальным оборудованием, необходимым для перехвата и записи переданных сигналов.

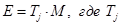

Математически криптограмма  выглядит следующим образом:

выглядит следующим образом:  , где

, где  – сообщение,

– сообщение,  – ключ, т.е.

– ключ, т.е.  является функцией от

является функцией от  и

и  .

.

Оценка секретных систем.

Имеется несколько различных критериев, которые можно использовать для оценки качества секретной системы. Рассмотрим их подробнее.

1) Количество секретности.

Некоторые секретные системы являются совершенными в том смысле, что положение противника не облегчается в результате перехвата любого количества сообщений. Другие системы, хотя и дают противнику некоторую информацию при перехвате очередной криптограммы, но не допускают единственного «решения». Системы, допускающие единственное решение, очень разнообразны как по затрате сил и времени, необходимых для получения этого решения, так и по количеству материала, который необходимо перехватить для получения единственного решения.

2) Объем ключа.

Ключ должен быть передан из передающего пункта в приемный пункт таким способом, чтобы его нельзя было перехватить. Иногда его нужно запомнить. Поэтому желательно иметь ключ настолько малый, насколько это возможно.

3) Сложность операции шифрования и дешифрования.

Операции шифрования и дешифрования должны быть, конечно по возможности, простыми. Если эти операции производятся вручную, то их сложность приводит к потере времени, появлению ошибок и т.д. Если они производятся механически, то сложность приводит к использованию больших и дорогих устройств.

4) Разрастание числа ошибок.

В некоторых типах шифров ошибка в одной букве, допущенная при шифровании или передаче, приводит к большому числу ошибок в расшифрованном тексте. Такие ошибки разрастаются в результате операции дешифрования, вызывая значительную потерю информации и часто требуя повторной передачи криптограммы.

5) Увеличение объема сообщения.

В некоторых типах секретных систем сообщения увеличиваются в результате операции шифрования. Этот нежелательный эффект можно наблюдать в системах, в которых делается попытка потопить статистику сообщения в массе добавляемых нулевых символов, или где используются многократные замены.

Совершенная секретность.

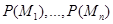

Предположим, что имеется конечное число возможных сообщений.  с априорными вероятностями

с априорными вероятностями  и что эти сообщения в возможные криптограммы

и что эти сообщения в возможные криптограммы  , так что

, так что  – отображение, которое приводит сообщение

– отображение, которое приводит сообщение  к криптограмме

к криптограмме  .

.

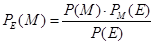

После того, как шифровальщик противника перехватил некоторую криптограмму  , он может вычислить апосториорные вероятности различных сообщений

, он может вычислить апосториорные вероятности различных сообщений  .

.

Необходимое и достаточное условие для того, чтобы система была совершенно секретной, можно записать в следующем виде

где  – априорная вероятность сообщения

– априорная вероятность сообщения  ;

;

– условная вероятность криптограммы

– условная вероятность криптограммы  при условии, что выбрано сообщение

при условии, что выбрано сообщение  , т.е. сумма вероятностей всех тех ключей, которые переводят сообщение

, т.е. сумма вероятностей всех тех ключей, которые переводят сообщение  в криптограмму

в криптограмму  ;

;

– вероятность получения криптограммы

– вероятность получения криптограммы  ;

;

– апостериорная вероятность сообщения

– апостериорная вероятность сообщения  при условии, что перехвачена криптограмма

при условии, что перехвачена криптограмма  .

.

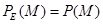

Для совершенной секретности системы величины  и

и  должны быть равны для всех

должны быть равны для всех  и

и  . Следовательно, должно быть выполнено одно из равенств:

. Следовательно, должно быть выполнено одно из равенств:

или же

или же  ,для любых

,для любых  и

и  .

.

Если  ,то

,то  ,и система совершенно секретна.

,и система совершенно секретна.

Теорема.

Необходимое и достаточное условие для совершенной секретности состоит в том, что

для всех  и

и  , т.е.

, т.е.  не должно зависеть от

не должно зависеть от  .

.

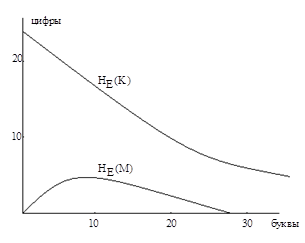

Ненадежность.

Имеется два основных типа ненадежности: ненадежность ключа и ненадежность сообщения.

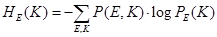

– ненадежность ключа;

– ненадежность ключа;

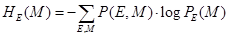

– ненадежность сообщения.

– ненадежность сообщения.

,

,

,

,

где  ,

,  ,

,  – криптограмма, сообщение, ключ.

– криптограмма, сообщение, ключ.

– вероятность ключа

– вероятность ключа  и криптограммы

и криптограммы  .

.

– апостериорная вероятность ключа

– апостериорная вероятность ключа  , если перехвачена криптограмма

, если перехвачена криптограмма  .

.

– вероятность сообщения

– вероятность сообщения  и криптограммы

и криптограммы  .

.

– апостериорная вероятность сообщения

– апостериорная вероятность сообщения  , если перехвачена криптограмма

, если перехвачена криптограмма  .

.

Для кода подстановки.

|

из

5.00

|

Обсуждение в статье: Шенноновское понятие секретных систем |

|

Обсуждений еще не было, будьте первым... ↓↓↓ |

Почему 1285321 студент выбрали МегаОбучалку...

Система поиска информации

Мобильная версия сайта

Удобная навигация

Нет шокирующей рекламы